Siber güvenlik araştırmacıları, daha önce farkedilmemiş, yeni bir SIM Kart açığı buldular. Bu açık bir hayli tehlikeli. Çünkü sadece 1 SMS ile cep telefonları hacklenebiliyor.

“SimJacker” olarak adlandırılan güvenlik açığı, “S @ T Tarayıcı” adı verilen bir yazılımın içinde bulunuyor. Bu SIM araç seti, en az 30 ülkedeki mobil operatör tarafından kullanılıyor. Açık kurbanın hangi cihazı kullandığına bakılmaksızın çalışıyor.

“SIMalliance Toolbox Browser”ın kısaltması olan “S @ T Tarayıcı”, SIM Tool Kit’in (STK) bir parçası olarak eSIM dahil olmak üzere çeşitli SIM kartlarına takılan ve mobil operatörlerin bazı temel hizmetler, abonelikler ve değerler sunmalarını sağlamak üzere tasarlanmış bir uygulama.

S @ T Browser kısa mesaj gönderme, çağrı ayarlama, tarayıcı başlatma, yerel veri sağlama, komut çalıştırma ve veri gönderme gibi bir dizi STK talimatı içerdiğinden, cihaza yalnızca bir SMS göndererek tetiklenebilir.

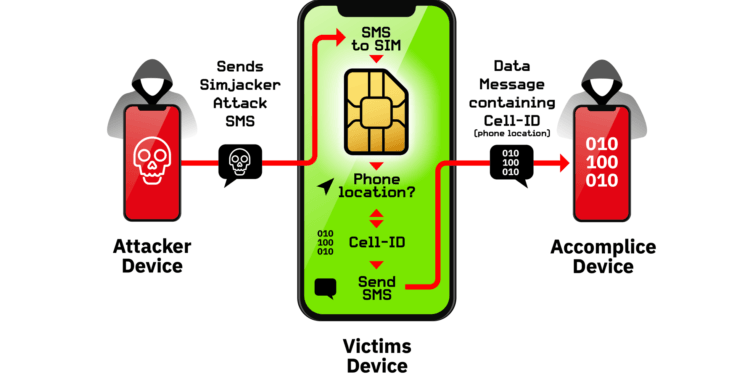

Simjacker Güvenlik Açığı Nasıl Çalışır?

AdaptiveMobile Security’deki araştırmacılar tarafından bugün yayınlanan açıklanan güvenlik açığı, cep telefonuna belirli bir casus yazılım benzeri kod içeren bir SMS göndererek, aşağıda listelenen birkaç görevi yerine getirmek için kullanılabilir [1].

- Hedeflenen cihazın konum ve IMEI bilgilerini almak,

- Mağdurlar adına sahte mesajlar göndererek yanlış bilgilerin yayılması,

- Ücreti yüksek özel numaraları arayarak yüksek fiyatlı numara dolandırıcılığı gerçekleştirmek,

- Saldırganın telefon numarasını araması için cihaza talimat vererek kurbanların çevresini gözetlemek,

- Kötü niyetli bir web sayfasını açmaya zorlayarak kurbanın telefon tarayıcısını zorlayarak kötü amaçlı yazılım yayma,

- SIM kartı devre dışı bırakacak servis reddi saldırılarının yapılması ve

- Dil, radyo tipi, pil seviyesi vb. Diğer bilgileri alma

Araştırmacılar konuyla ilgili olarak şunları söyledi :

“Saldırı sırasında, kullanıcı saldırıya uğradığını, verilerin alındığını ve başarıyla boşaltıldığını tamamen anlamıyor. Binlerce cihazın konum bilgisi, hedeflenen cep telefonu kullanıcılarının bilgisi veya rızası olmadan zaman içinde elde edildi. Ancak Simjacker saldırısı ek tür saldırılar gerçekleştirmek için daha da genişletilebilir ve genişletildi de.”

Araştırmacılar, teknik detayların ve güvenlik açığı kavramının açıklanmasının henüz açıklanmamasına rağmen, Apple, ZTE, Motorola, Samsung, Google, Huawei dahil olmak üzere hemen hemen her cihaza yönelik gerçek saldırılar gözlemlediklerini söyledi.

Araştırmacılara göre, tüm üreticiler ve cep telefonu modelleri, güvenlik açığı 2009 yılından beri güncellenmemiş olan ve potansiyel olarak bir milyar kişiyi riske sokan SIM kartlara yerleşik eski bir teknolojiden yararlandığı için SimJacker saldırısına karşı savunmasız.

Araştırmacılara göre, hükümetlerle çalışan özel bir şirketin (adı verilmiyor), SimJacker güvenlik açığı ortaya çıkmadan en az iki yıl önceden bu yana çeşitli ülkelerdeki cep telefonu kullanıcılarına yönelik hedefli gözetim uygulamak için aktif bir şekilde çalışıyor.

AdaptiveMobile Security CTO Cathal McDaid, şunları söyledi :

“Simjacker mobil operatörler ve aboneler için açık bir tehlike oluşturuyor. Bu, potansiyel olarak çekirdek mobil ağlar üzerinde şimdiye kadar görülen en karmaşık saldırıdır. Düşman oyuncuların ağ güvenliğini baltalamak için giderek daha karmaşık ve yaratıcı yollara yatırım yaptığını gösteren büyük bir uyandırma çağrısı. Bu, müşterilerin, mobil operatörlerin güvenliğini ve güvenini tehlikeye atıyor ve tüm ülkelerin ulusal güvenliğini etkiliyor.”

[1] New Simjacker vulnerability exploited by surveillance companies for espionage operation

Kaynak :

Kaynak :