Microsoft, kuruluşların bulut ortamlarını ihlal etmek ve e-postaları çalmak için tasarlanmış bir kimlik avı kampanyasının parçası olarak kötü amaçlı OAuth uygulamaları oluşturmaya yönelik sahte Microsoft İş Ortağı Ağı (MPN) hesaplarını devre dışı bırakmak için adımlar attığını söyledi:

“Bu dolandırıcı aktörler tarafından oluşturulan uygulamalar daha sonra, kullanıcıları hileli uygulamalara izin vermeleri için kandıran bir rıza kimlik avı kampanyasında kullanıldı. Bu kimlik avı kampanyası, ağırlıklı olarak Birleşik Krallık ve İrlanda’da bulunan bir müşteri alt kümesini hedef aldı.”

Kimlik avı, kullanıcıların kötü niyetli bulut uygulamalarına izin vermeleri için kandırıldığı ve daha sonra yasal bulut hizmetlerine ve hassas kullanıcı verilerine erişim elde etmek için silah haline getirilebilen bir sosyal mühendislik saldırısı olarak tanımlanıyor.

Microsoft, saldırı olduğunu 15 Aralık 2022’de öğrendiğini ve etkilenen müşterileri e-posta yoluyla uyardığını, tehdit aktörlerinin posta kutularına sızma iznini kötüye kullandığını belirtti.

Bunun da ötesinde Microsoft, Microsoft Bulut İş Ortağı Programı (eski adıyla MPN) ile ilişkili inceleme sürecini iyileştirmek ve gelecekte dolandırıcılık yapma olasılığını en aza indirmek için ek güvenlik önlemleri aldığını da belirtti.

Saldırıyı dün Proofpoint raporladı. Microsoft’un aralık ayında öğrenmesine rağmen, raporlaması Proofpoint ile aynı güne geldi.

Kampanyanın dikkat çeken yanı, popüler markaları taklit ederek mavi onaylı rozeti kazanmak için Microsoft’u kandırmayı da başarmış olması. Microsoft bunu şöyle açıkladı :

“Aktör, Azure AD’de oluşturdukları OAuth uygulama kayıtlarına doğrulanmış bir yayıncı eklemek için sahte ortak hesapları kullandı”

İlk olarak 6 Aralık 2022’de gözlemlenen bu saldırılar, finans, pazarlama ve üst düzey yöneticiler olarak görülen hedefleri kandırarak erişim yetkisi vermeleri ve veri hırsızlığını kolaylaştırması için Zoom gibi yasal uygulamaların benzer sürümlerini kullandı.

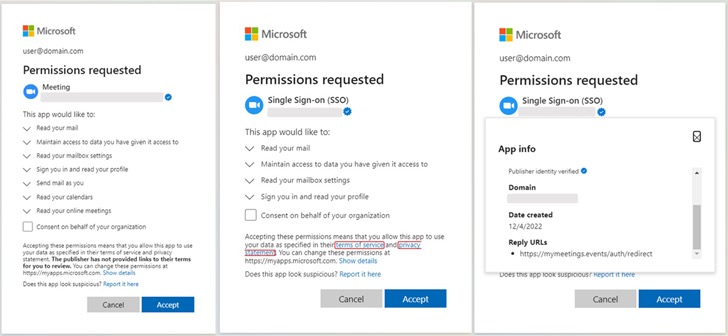

Proofpoint’un belirttiği uygulamalardan ikisinin adı “Single Sign-on (SSO)”, üçüncü uygulamanın adı ise video konferans yazılımı gibi görünmek amacıyla “Meeting” olarak adlandırıldı. Üç farklı yayıncı tarafından oluşturulan üç uygulama da aynı şirketleri hedef aldı ve aynı saldırgan kontrollü altyapısından yararlandı.

Proofpoint’in 20 Aralık’taki saldırıyı Microsoft’a bildirmesinden ve uygulamaların devre dışı bırakılmasından bir hafta sonra, 27 Aralık 2022’de saldırının sona erdiği söyleniyor.

Bulgular, Microsoft’un güvenlik korumalarını aşmak ve kullanıcıların kurumsal satıcılara ve hizmet sağlayıcılara duydukları güveni kötüye kullanmak bir yana, saldırıyı gerçekleştirmedeki karmaşıklığı gösteriyor.

Bu, sahte OAuth uygulamalarının Microsoft’un bulut hizmetlerini hedeflemek için ilk kez kullanılması değil. Ocak 2022’de Proofpoint , hesaplarının kontrolünü ele geçirmek için üst düzey yöneticileri hedefleyen OiVaVoii adlı başka bir tehdit etkinliğinin ayrıntılarını verdi.

Daha sonra Eylül 2022’de Microsoft , güvenliği ihlal edilmiş bulut kiracılarına dağıtılan hileli OAuth uygulamalarını kullanarak Exchange sunucularını ele geçiren ve spam dağıtan bir saldırıyı ortadan kaldırdığını açıklamıştı.

Kaynak :

Kaynak :