Google’ın Tehdit Analizi Grubu, Rus, Belarus ve Çinli tehdit aktörlerinin Ukrayna ve Avrupa hükümet ve askeri kuruluşlarının yanı sıra bireyleri hedefleyen kimlik avı ve DDoS saldırıları yaptıklarını [1] ve APT31 olarak izlenen Çin destekli bir bilgisayar korsanlığı grubunun ise Amerikalı Gmail kullanıcılarını hedeflediğini açıkladı.

Google kullanıcılarını devlet destekli saldırılara karşı savunmak için çalışan özel bir güvenlik uzmanları ekibi olan şirketin Tehdit Analizi Grubu (TAG), yüzlerce Ukraynalının hedef alındıkları uyarısı yaptı. TAG lideri Shane Huntley şöyle dedi ;

“Son iki hafta içinde TAG, FancyBear ve Ghostwriter dahil olmak üzere, düzenli olarak izlediğimiz ve kolluk kuvvetleri tarafından iyi bilinen bir dizi tehdit aktörünün etkinliğini gözlemledi. Bu etkinlik, casusluktan, kimlik avı kampanyalarına kadar uzanıyor.”

Belaruslu tehdit aktörü Ghostwriter’ın (diğer adıyla UNC1151), Google TAG tarafından son yedi gün içinde Polonya ve Ukrayna askeri ve devlet kuruluşlarını hedef alırken de gözlemlendiği kaydediliyor.

Ukrayna Bilgisayar Acil Müdahale Ekibi (CERT-UA) ve Facebook daha önce Ukraynalı yetkililere ve askeri personele yönelik diğer kimlik avı kampanyaları konusunda uyardı.

Çinliler Amerikalı Gmail Kullanıcılarına mı Saldırıyor?

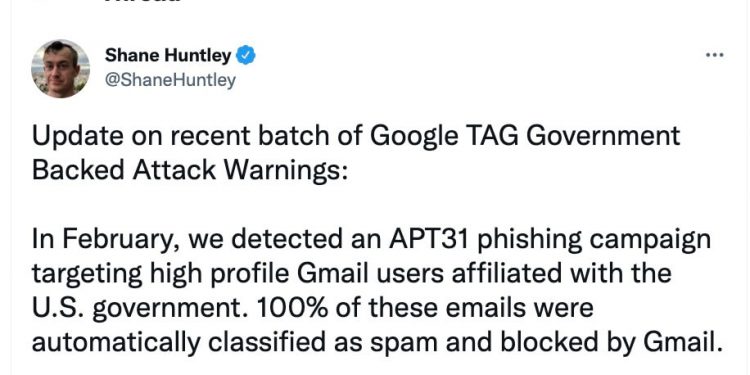

Ayrıca Google Tehdit Analizi Grubu Direktörü Shane Huntley bir başka konuya daha dikkat çekti ;

“Şubat ayında, ABD hükümetine bağlı yüksek profilli Gmail kullanıcılarını hedef alan bir APT31 kimlik avı kampanyası tespit ettik. Bugün, hedef alınan kişilere hükümet destekli saldırgan uyarıları gönderdik. Bu kampanyanın Ukrayna’daki mevcut savaşla ilgili olduğuna dair herhangi bir kanıtımız yok.”

Ekim ayında Google TAG güvenlik mühendisi Ajax Bash, şirketin 2021 boyunca müşterilere yaklaşık 50.000 devlet destekli bilgisayar korsanlığı veya kimlik avı girişimi uyarısı gönderdiğini ve bunların 15.000’inin Rusya Genelkurmay Ana İstihbarat Müdürlüğü’nün (GRU) APT28 tehdit grubu parçasıyla bağlantılı olduğunu söyledi .

APT31 (aynı zamanda Yargı Panda ve Zirkonyum olarak da takip edilir) Çin Hükümeti için çalışan ve dünya çapındaki kuruluşları hedef alan sayısız casusluk ve bilgi hırsızlığı operasyonlarıyla tanınan bir bilgisayar korsanlığı grubu olarak biliniyor.

Geçmişte, Shadow Brokers’ın Nisan 2017’de sızdırmasından yıllar önce, EpMe NSA istismarının çalınması ve yeniden kullanılmasıyla bağlantılıydı. Microsoft daha önce Joe Biden başkanlık kampanyasıyla ilişkili yüksek profilli kişileri hedef alan APT31 saldırılarını gözlemlemişti .

Bu bilgisayar korsanlığı grubu, “kimlik bilgileri kimlik avı e-postaları ve izleme bağlantıları içeren e-postalar içeren kampanya çalışanlarının kişisel e-postalarını” hedeflerken Google tarafından da tespit edildi .

Çinliler Ukrayna ve Avrupa’ya da mı Saldırıyor?

Ukrayna ve Avrupa teşkilatlarına saldıranlar sadece Rusya ve Beyaz Rusya değil. Huntley, Çin merkezli bilgisayar korsanlığı grubu Mustang Panda’nın (aka Temp.Hex ve TA416) da normal Güneydoğu Asya hedeflerinden Avrupa varlıklarına geçtiğini ve şimdi Ukrayna işgaliyle ilgili kimlik avı yemlerini kullandığını söylüyor.

Google TAG ayrıca “Dışişleri Bakanlığı, İçişleri Bakanlığı da dahil olmak üzere çok sayıda Ukrayna sitesine ve insanların bilgi bulmasına yardımcı olmak için tasarlanmış Liveuamap gibi hizmetlere karşı DDoS girişimleri” tespit ettiğini bildiriyor.

Ukrayna hükümeti web sitelerine, dünya çapındaki büyükelçiliklere ve diğer hükümetlere ait web sitelerinin bu saldırılar sırasında çevrimiçi kalmasına yardımcı olmak için Google, şirketin dağıtılmış hizmet reddi (DDoS) saldırılarına karşı ücretsiz koruma hizmeti olan Project Shield’ın kullanımını genişletti. Google’a göre, birçok haber kuruluşu da dahil olmak üzere 150’den fazla Ukraynalı web sitesi, gelen DDoS saldırılarını engellemek için hizmete kaydoldu ve bu hizmeti kullanıyor[2].

Geçen hafta, Rus hükümeti, Rus kuruluşlarını ve ağlarını hedef alan DDoS saldırılarını başlatmak için kullanıldığı iddia edilen 17.000’den fazla IP adresinin bir listesini de paylaştı .

[1] An update on the threat landscape

[2] ProjectShield

Kaynak :

Kaynak :