Bilgisayar korsanları, Zyxel firewall ve VPN cihazlarını etkileyen, CVE-2022-30525 olarak izlenen ve yakın zamanda yamalanan kritik bir güvenlik açığından yararlanmaya başladı. Kullanıcıların acilen yamayı kullanmaları tavsiye ediliyor.

Kritik açık, uzaktaki bir saldırganın kimlik doğrulaması olmadan uzaktan rastgele komutlar enjekte etmesine olanak tanıyor ve bu da bir ters kabuk (reverse shell) ayarlamayı mümkün kılabiliyor.

Güvenlik açığı, Rapid7’nin önde gelen güvenlik araştırmacısı Jacob Baines tarafından keşfedildi ve kısa bir teknik raporda açığın nasıl kullanılabileceğini açıklıyor. Metasploit sızma testi çerçevesine bir modül eklendi.

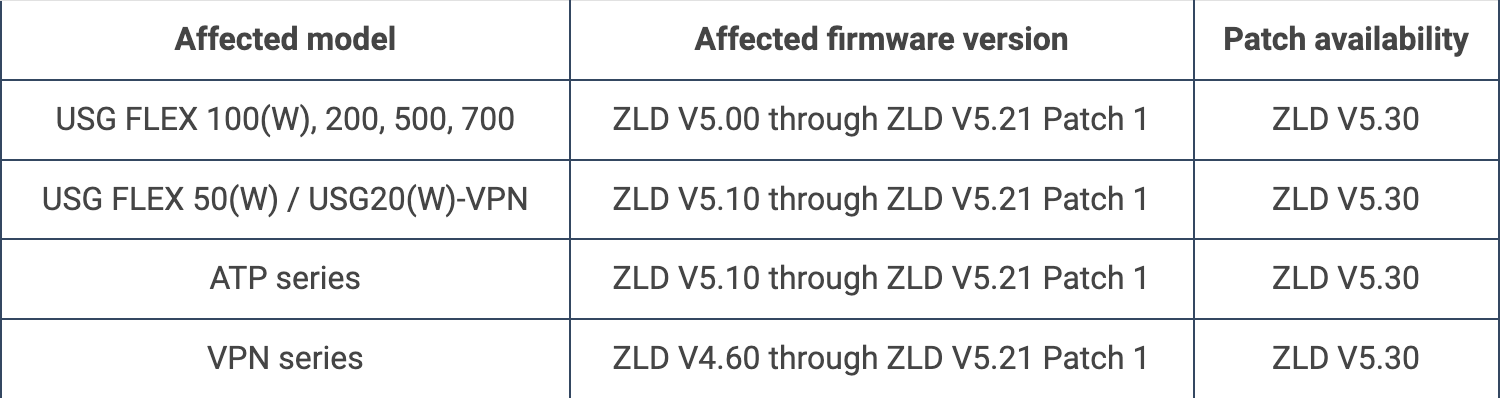

12 Mayıs’ta Zyxel, CVE-2022-30525 (kritik önem derecesi puanı 9.8 olan) için bir güvenlik danışma belgesi yayınladı ve etkilenen modeller için bir düzeltmenin yayınlandığını duyurdu ve yöneticileri en son güncellemeleri yüklemeye çağırdı:

13 mayıs cuma gününden itibaren, kâr amacı gütmeyen Shadowserver Foundation’daki güvenlik uzmanları, CVE-2022-30525 için istismar girişimleri gördüğünü bildirdi. Bu çabaların kötü niyetli mi yoksa şu anda saldırgan saldırılara maruz kalan Zyxel cihazlarını haritalamak için çalışan araştırmacılar mı olduğu belli değil.

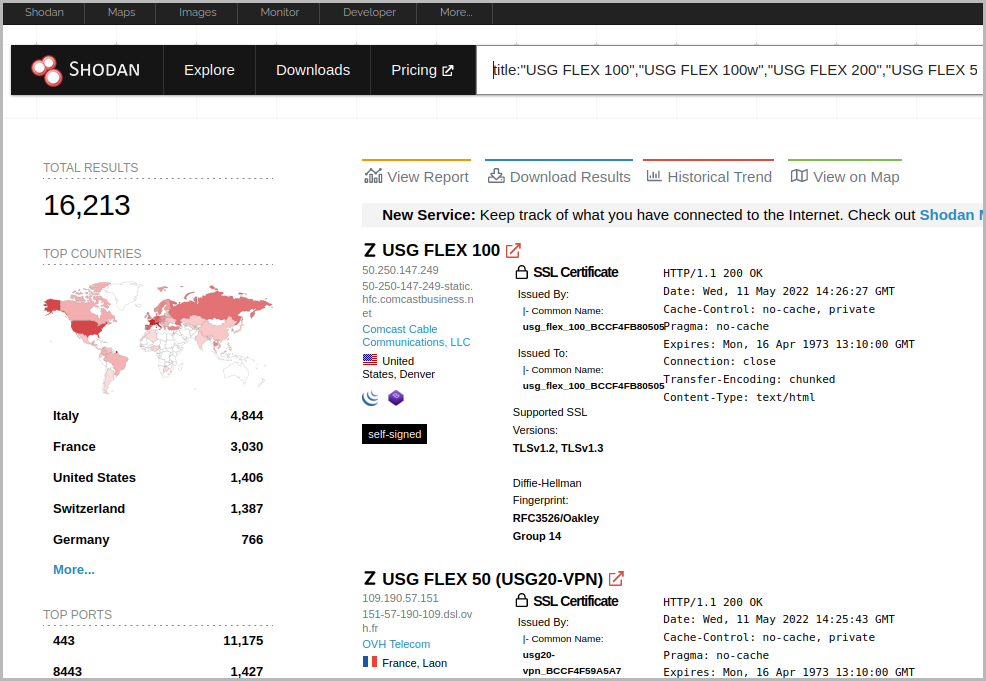

Rapid7, savunmasız Zyxel ürünleri için interneti taradı ve internete bağlı donanımlar için Shodan arama platformunu kullanarak 15.000’den fazla buldu.

Shadowserver kendi taramasını yaptı ve açık web üzerinde güvenlik açığından potansiyel olarak etkilenen en az 20.800 Zyxel güvenlik duvarı modeli buldu .

Kuruluş, donanımı benzersiz IP adreslerine göre saydı ve bunların 15.000’den fazlasının “şubeler ve zincir mağazalar arasında VPN bağlantıları” için tasarlanmış USG20-VPN ve USG20W-VPN modelleri olduğunu keşfetti.

Potansiyel olarak en savunmasız cihazlara sahip ülkeler, Fransa ve İtalya’nın daha fazla sayıda olduğu Avrupa Birliği olarak raporlanıyor.

Kaynak :

Kaynak :