Bir yandan fiziksel savaş sürerken ve İsrail, Gazne üzerine bombalar yağdırırken, İsrail ve ABD, İranlı hackerların bir saldırı yapma olasılığını araştırıyorlar. Son olarak ABD merkezli İsrailli siber güvenlik firması Check Point, “Liontail (aslan kuyruğu)” adı verilen ve İran devlet bağlantılı olarak tanımlanan saldırıyı raporladı.

İran İstihbarat ve Güvenlik Bakanlığı ile bağlantılı olduğu iddia edilen İranlı bilgisayar korsanlığı grubu Scarred Manticore’nin veri çalmak için devleti ve telekom ve finansal hizmetler gibi büyük altyapı şirketlerini hedef aldığı kaydediliyor. Buna göre İranlı hackerlar, e-postalar ve web işlemleri de dahil olmak üzere çok çeşitli dijital içeriğe erişim sağladı ve casusluk yapmak ve gelecekteki saldırıları geliştirmek için kullanılabilecek ağ altyapısının haritasını çıkarmak amacıyla çeşitli hükümet ve özel sektör konuşmalarını gözetlemek üzere kötü amaçlı yazılımlarını kullandı.

Raporda hangi verilerin çalındığı konusunda ayrıntılı bilgi verilmedi ancak İranlı grubun siber casusluk saldırısının Suudi Arabistan, Ürdün, Kuveyt, İsrail ve Umman’da yoğunlaştığı notu var.

Check Point’in Liontail adını verdiği bilgisayar korsanlığı aracının temelinde, gizli özelliklerden yararlanan ve normal ağ trafiğine uyum sağlayabilen bozuk bir web yazılımı sistemi sürücüsü yer alıyor. Araştırmacılar genellikle kötü amaçlı yazılım kodlarını inceleyerek diğer bilgisayar korsanlığı gruplarıyla olan ilişkileri ve bağlantıları bulurlar ancak Liontail benzersiz bir şey gibi görünüyor. Hedeflediği her bir web sunucusuna göre özelleştirilmiş. Araştırmacılar, OilRig’in arkasındaki grup tarafından da kullanılan başka hackleme araçları buldular ancak bunların aslında aynı varlık olup olmadıklarını kesin olarak söylemediler.

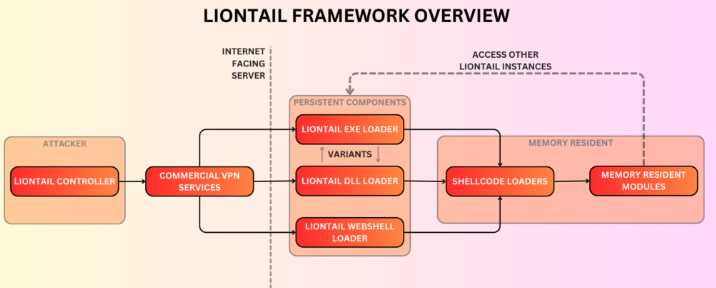

Araştırmacılar , başka bir blog yazısında kötü amaçlı yazılım çerçevesinin aşağıda şematik olarak ayrıntılı bir teknik açıklamasını sundular .

Sygnia’nın olay müdahale ekibiyle işbirliği yapan Check Point araştırmacıları, Manticore grubunun çıktılarını 2019’dan bu yana izliyor. Bu dönemdeki saldırılarda rahatsız edici olan şey, grubun kötü amaçlı yazılım enjekte etmek ve Microsoft web sunucusuna bağlı açık kaynaklı proxy sunucuları olan Windows web sunucularına arka kapılar oluşturmak gibi çok basit istismarlar kullandığı mütevazı başlangıcından bu yana ne kadar ilerlediğini göstermesi olarak veriliyor. En son ve en karmaşık kampanyası bu yaz tespit edildi ve en az bir yıldır gizlice faaliyet gösteriyordu.

ABD Hükümeti de İran’dan Saldırı Bekliyor

Diğer yandan ABD hükümeti, İsrail’in Hamas’la çatışmasında verdiği desteğe misilleme olarak İran’ın olası bir siber saldırısına hazırlandığı kaydediliyor. ABD’li yetkililer, Hamas’a destek veren İran’ın hackerlarının siber saldırısı riskiyle karşı karşıya olan bölgenin yalnızca İsrail olmadığını söylüyor. Ayrıca ABD’yi ve İsrail hükümetini destekleyen diğer ülkeleri de olası hedef olarak görüyorlar.

Bu tür saldırılar, su veya elektrik gibi kritik sistemlere zarar verme girişimi şeklini alabilir, muhtemelen yaygın dezenformasyon çabalarını gerektirebilir ve aynı zamanda İran’ın parmak izlerini olaylardan uzak tutacak vekilleri de içerebilir .

FBI Direktörü Christopher Wray, dün Senato İç Güvenlik ve Hükümet İşleri Komitesinde yaptığı konuşmada şöyle dedi :

“Amerikan çıkarlarının ve kritik altyapının, İran ve benzer şekilde devlet dışı aktörler tarafından yürütüldüğünü gördüğümüz siber hedef almanın, çatışma genişlerse daha da kötüleşmesini bekleyebiliriz, mesela kinetik saldırı tehdidi gibi.”

ABD federal kurumları, İran’ın ABD’nin kritik altyapısına yakın bir saldırı planladığını öne süren herhangi bir istihbarata henüz rastlamadıklarını vurguladılar. Ancak yüksek alarm durumundalar ve Rusya’nın Ukrayna’yı işgal etmesinden sonra (ABD’deki siber saldırılara ilişkin endişeleri ön plana çıkaran) oluşturdukları yeni savunmaların, birçok cephedeki tehditlere uyum sağlayacak şekilde uyum sağlayabileceğini ve büyüyebileceğini umuyorlar.

İran, Rusya ve Çin ile çalışan, hükümet sistemlerine tünel açma ve/veya şirketlerin tüm bilgisayar ağlarını devre dışı bırakma kapasitesine sahip olan karmaşık siber operatörlerden oluşan bir ağı destekliyor. Tahran geçmişte ABD’de saldırılar düzenlemişti ancak Gazze’deki çatışma göz önüne alındığında risk çok daha yüksek ve daha ciddi.

CISA Siber Güvenlik İcra Direktörü Eric Goldstein, yaptığı açıklamada ajansın, korkunç terör saldırılarından bu yana İsrailli ortakları ile sürekli koordinasyon içinde olduğunu söyledi. CISA sözcüsü, ajansın Rusya’nın Ukrayna’yı işgalinin ardından İran’ın siber saldırılarına karşı savunmayı güçlendirmek için oluşturulan bir uyarı sistemini güncellediğini söyledi. Shields Up adı verilen bu program, kritik altyapı operatörlerine, ağlarını potansiyel olarak yıkıcı siber saldırılara karşı nasıl koruyacakları konusunda siber güvenlik önerileri ve rehberlik kılavuzları sağlıyor.

Goldstein, Shields Up’ın siber güvenlik stratejisinin önemli bir parçası olduğunu vurguladı:

“Yüksek alarm durumunda kalmaya devam edeceğiz ve gerektiğinde ülke çapındaki Shields Up kampanyamızdan yararlanarak ilgili bilgileri acilen paylaşacağız.”

Kaynak :

Kaynak :