Hacker’ların Linux sistemlerinde çalışabilen ve “SpeakUp” ismi verilmiş yeni bir arka kapı trojan geliştirdiği raporlanıyor [1]. Kötü amaçlı yazılım ThinkPHP çerçevesindeki bir açığı kullanıyor ve şu anda çoğunlukla Çin’de bulunan Linux sunucularına yayılıyor.

Eğer trojan sunucuya sızmışsa, hackerlar sunucuyu boot etmek için cron özelliğini kullanabilir ya da Shell komutlarını çalıştırabilir, uzak bir komut ve kontrol (C&C) sunucusundan indirilen dosyaları çalıştırabilir ve kendini güncellemek veya kaldırmak için kullanabilir.

Arka kapıyı ilk kez 14 Ocak’taki Check Point araştırmacıları tespit ettiler. SpeakUp’ın bir Python komut dosyasıyla birlikte geldiği ve yerel network içinde yayıldığı kaydediliyor.

Bu komut dosyası, açık ağlar için yerel ağları tarayabilir, önceden tanımlanmış bir kullanıcı adı ve parola listesini kullanarak yakındaki sistemleri zorla kullanabilir ve yamalanmamış sistemleri ele geçirmek için yedi istismardan birini kullanabilir. Bu ikinci aşama istismar listesi aşağıdakileri içeriyor:

- CVE-2012-0874: JBoss Kurumsal Uygulama Platformu Çoklu Güvenlik Baypas Güvenlik Açıkları

- CVE-2010-1871: JBoss Seam Framework uzaktan kod yürütme

- JBoss AS 3/4/5/6: Uzaktan Kumanda Yürütme

- CVE-2017-10271: Oracle WebLogic wls-wsat Bileşen Serileştirme İşlemi RCE

- CVE-2018-2894: Oracle Fusion Middleware’in Oracle WebLogic Server bileşenindeki güvenlik açığı.

- Hadoop YARN ResourceManager – Komut Yürütme

- CVE-2016-3088: Apache ActiveMQ Dosya Sunucusu Dosyasında Uzaktan Kod Yürütme Güvenlik Açığı Yükleme.

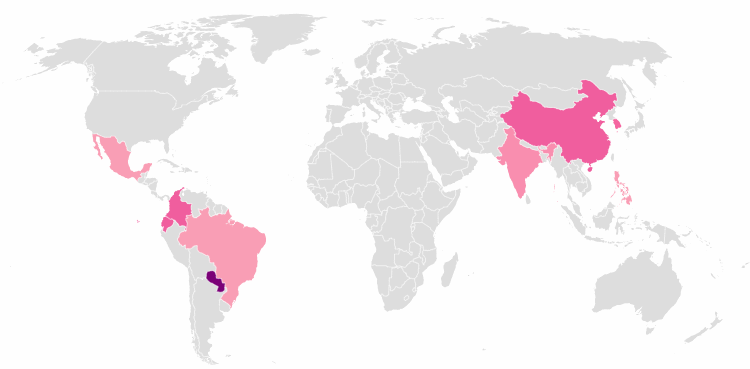

Yeni makineleri etkilediğinde, SpeakUp kendisini bu yeni sistemlere dağıtıyor. Check Point, SpeakUp’ın altı farklı Linux dağıtımında ve hatta macOS sistemlerinde çalışabileceğini söylüyor. Güncel enfeksiyonların haritası SpeakUp mağdurlarının çoğunlukla Asya ve Güney Amerika’da toplandığını gösteriyor.

SpeakUp kötü amaçlı yazılımın arkasındaki grup, şu anda ThinkPHP ekosistemini hedef alan tüm tehdit oyuncuları arasında en organize olmuş olan diye yorumlanıyor.

[1] SpeakUp: A New Undetected Backdoor Linux Trojan

Kaynak :

Kaynak :