Microsoft, Rusya’nın askeri istihbarat servisi GRU’ya bağlı bir bilgisayar korsanlığı grubu tarafından Avrupa kuruluşlarını hedef almak için nisan 2022’den, aralık 2022’ye kadar kullanıldığı raporlanan bir Outlook sıfırıncı gün güvenlik açığını (CVE-2023-23397) yamaladı. Açığın hükümet, ordu, enerji ve ulaşım kuruluşunun ağlarını hedef alan ve ihlal eden saldırılarda kullanıldığı bildiriliyor.

Çalınan kimlik bilgileri, kurbanların ağları içinde yanal hareket için ve belirli hesaplar için e-posta hırsızlığına izin veren bir taktik olan Outlook posta kutusu klasör izinlerini değiştirmek için kullanıldı. Bilgisayar korsanlığı grubu (APT28, STRONTIUM, Sednit, Sofacy ya da Fancy Bear olarak biliniyor), hedeflerin cihazlarına, saldırgan tarafından kontrol edilen SMB paylaşımlarında kimlik doğrulaması yapmaya zorlayarak NTLM müzakere istekleri yoluyla NTLM karmalarını çalmak için kötü amaçlı Outlook notları ve görevleri gönderdi.

Güvenlik açığı (CVE-2023-23397 ), CERT-UA (Ukrayna Bilgisayar Acil Durum Müdahale Ekibi) tarafından bildirildi. Tehdit aktörleri, kontrolleri altındaki bir SMB paylaşımına (TCP 445) UNC yolları içeren genişletilmiş MAPI özelliklerine sahip mesajlar göndererek bundan yararlanabiliyor.

Microsoft, yayınlanan güvenlik danışma belgesinde şöyle yazdı :

“Saldırgan, Outlook istemcisi tarafından alındığında ve işlendiğinde otomatik olarak tetiklenen özel hazırlanmış bir e-posta göndererek bu güvenlik açığından yararlanabilir. Bu, e-posta Önizleme Bölmesinde görüntülenmeden ÖNCE istismara yol açabilir.”

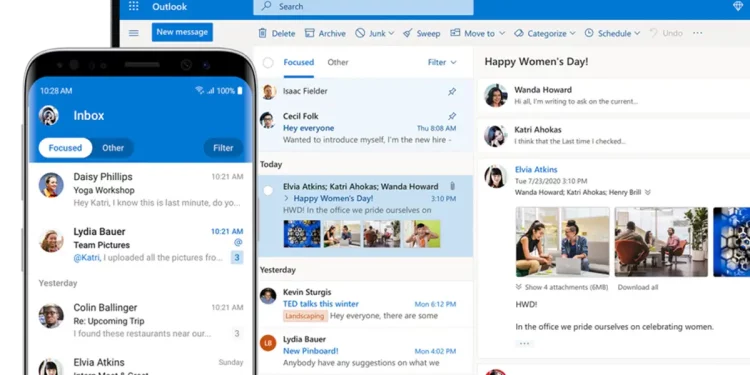

CVE-2023-23397, Windows için Microsoft Outlook’un desteklenen tüm sürümlerini etkiliyor. Sadece Android, iOS veya macOS için Outlook sürümlerini etkilemiyor.

Kaynak :

Kaynak :