Ddos (dağıtık hizmet reddi) saldırılarının boyutları gitgide büyüyor. Geçen ay finans sektöründen ismi belirtilmeyen bir CloudFlare müşterisine yapılan 17,2 milyon RPS (saniyede istek sayısı) saldırısından sonra geçen perşembe günü Rus internet devi Yandex, Mēris adlı yeni bir botnet tarafından rekor kıran 21,8 RPS’lik DDoS saldırısının hedefi oldu.

Saldırının ayrıntılarını açıklayan ve Yandex ile birlikte çalıştığını kaydeden Rus DDoS koruma hizmeti Qrator Labs, Letonya dilinde “Veba” anlamına gelen Mēris’i “yeni türden bir botnet” olarak sınıflandırdı ve şöyle dedi[1] :

“Bu botnet’in hala büyüdüğü açık. Mēris’in “birlikte getirdiği muazzam RPS gücü nedeniyle bazı son derece sağlam ağlar da dahil olmak üzere neredeyse tüm altyapıları alt edebilir”

Qrator Labs’a göre, 21,8 RPS’lik zirveden önce, aynı botnet 5 eylülden itibaren Yandex’e milyonlarca istek yollamış durumda. Bu DDoS saldırıları, bir istemcinin (yani bir web tarayıcısının) sunucuya bir bağlantı açmasına ve yanıtları beklemeden birden çok istek yapmasına olanak tanıyan HTTP boru hattı adı verilen bir teknikten yararlanıyor. Kötü niyetli trafik, başta letonyalı ağ ekipmanı üreticisi Mikrotik’in ağ cihazları olmak üzere 250.000’den fazla virüslü bilgisayardan kaynaklandı ve kanıtlar, henüz bilinmeyen güvenlik açıklarından yararlanılarak silah haline getirilmiş bir dizi RouterOS sürümüne işaret ediyor.

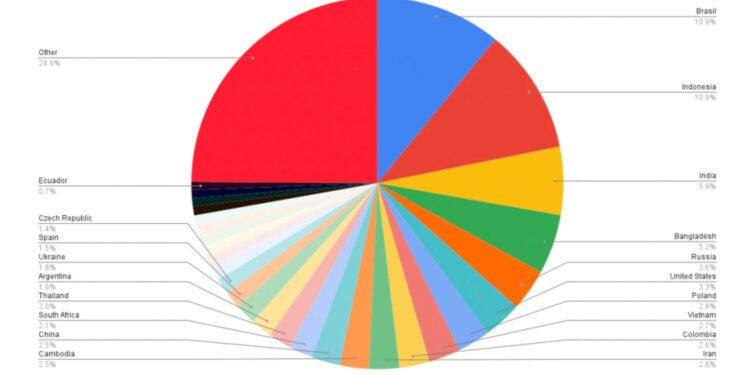

Yukarıdaki resimde saldırı yapılan ülkeleri görüyorsunuz. Brezilya ve Endonezya başta olmak üzere pek çok ülke gözüküyor.

Yandex,bu kadar büyük miktarda talebe karşı nasıl dayandı?

Qrator Labs bunu şöyle açıklıyor;

“Yandex’de gelen kullanıcı trafiği, farklı ISO/OSI katmanlarında çalışan çeşitli altyapı bileşenlerinden geçer. İlk bileşen Yandex’i SYN sel saldırılarından korur. Aşağıdaki katmanlar, gelen trafiği gerçek zamanlı olarak analiz eder. Teknik ve ağ istatistiklerine dayanarak, sistem her talebi bir şüphe düzeyi açısından değerlendirir. Sağlam ve bakımlı altyapı sayesinde, ilk saldırıdan sonra bileşenlerimizi hızlı bir şekilde yatay olarak ölçeklendirdik. IP yasaklama moduna geçmeden İnternet tarihindeki en önemli RPS saldırısıyla başa çıkmayı başardık. “

Qrator Labs, saldırının 2000 ve 5678 nolu açık bağlantı noktaları üzerinden geldiğini belirtiyor. Bu nedenle 5678 nolu TCP portunu araştırmışlar. Durum aşağıda. Bu portların açık olduğu ülkeler arasında Türkiye’de orta düzeyde gözüküyor (renk ne kadar koyu ise, o kadar çok cihaz var)

Diğer yandan ekipman üreticisi Mikrotik, bu saldırıların, 2018 güvenlik açığı (CVE-2018-14847) aracılığıyla güvenliği ihlal edilen aynı yönlendirici kümesini kullandığını ve o zamandan beri yamalı olduğunu ve yeni bir güvenlik açığı bulunmadığını söyledi ve ekledi :

“Maalesef bu zafiyetin kapatılması bu router’ları hemen korumaz. 2018’de birisi şifrenizi aldıysa, sadece yükseltmenin bir faydası olmaz. Ayrıca şifrenizi değiştirmeniz, güvenlik duvarınızı bilinmeyen taraflara uzaktan erişime izin vermiyorsa tekrar kontrol etmeniz gerekir.

Olası botnet saldırılarıyla mücadele etmek için MikroTik cihazlarını en son ürün yazılımına yükseltmeleri şiddetle tavsiye edilirken, Qrator Labs şu tavsiyede bulunuyor;

“Lütfen ağ cihazlarınızı her zaman mümkün olan en son donanım yazılımıyla güncel tutun. Her yönlendirici ve modem, internete bağlı her cihaz ve bir bütün olarak İnternet’in geleceği ile ilgilidir. Ve şifrelerinizi değiştirin. Üzgün olmaktansa güvende olmak daha iyidir”

[1] Mēris botnet, climbing to the record

[2] MikroTik Açıklaması : Mēris botnet information

Kaynak :

Kaynak :