25 martta Yemeksepeti’nin veri tabanından 21 milyon kullanıcı bilgilerinin çalındığı açıklanmış [1] ve arkasından da Kişisel Verileri Koruma Kurulu’nın inceleme başlatmıştı [2]. Şimdi yeni gelişme, ele geçirilen hesap bilgilerinin darkweb üzerinde kripto para ile 2.500 TL gibi fiyatlarla paketler halinde satışa çıkarıldığı kaydediliyor.

Yemeksepeti açıklamasında kredi kartı bilgilerinin çalınmadığını, şifrelerin ise SHA-256 ile kapalı saklandığını belirtmişti. Çalınan bilgiler ise, ad-soyad, ev ve iş adresi, telefon ve e-mail bilgileriydi.

Konuya dair detaylı yazımızda, şifreler çalınmasa da, bunların hashlenmiş halinin karşılaştırılması yoluyla basit şifreler kullananlarınkinin bulunabileceğini ve bunun % 10 düzeyinde olabileceğinin tahmin edildiğini belirtmiştik.

Ancak, siber güvenlik uzmanları basit şifre kullanım oranının % 50’ye kadar çıkabileceğini düşünüyor. İlaveten yemeksepeti’nin SHA-256 ile kodlanmasının yeterli olmadığı, e-Ticaret sitelerinin daha karmaşık şifreleri zorlaması gerektiği ve Yemeksepetinin de bu anlamda SHA önleminin yetersiz olduğu konuşuluyor. Bu “basit şifreleri kabul etmeme” sorunu başka yerli e-Ticaret siteleri için de geçerli.

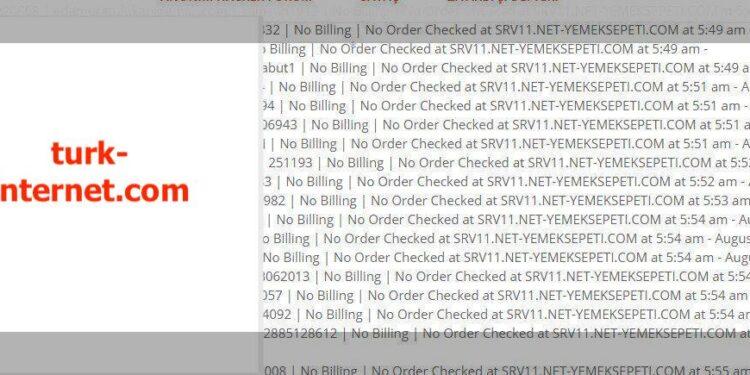

İşte şimdi Darkweb’de satılan bilgilerde bu SHA-256 kodlu şifreler de yer alıyor. 21 milyon kullanıcının ne kadarının satıldığı bilinmiyor. Ama satışa küçük bilgi paketleri çıktığı görülüyor ve adet bazında satılıyor. Yukarıda böyle bir bilgi paketinden küçük bir ekran resmi yer alıyor. İsimleri KVKK kapsamında kapattık. Bu tür paketler için, mesela 10 bin kullanıcı için 2.500 TL istendiği kaydediliyor.

Yemeksepeti’nin veri tabanına 18 martta sızıldığı, içeriye uzaktan yönetilebilir bir dosya eklendiği, IDR (Uygulama sunucu üzerindeki anormal davranışları raporlama) uyarısının bir hata sonucu farkedilmediği bilgileri veriliyor. Konuyu Kişisel Verileri Koruma Kurulu (KVKK) ve USOM inceliyor. USOM’un Filipin’den gelen IP’ler tespit ettiği görülüyor. Ama bu IP’ler çeşitli yollarla maskelenebileceği için bu yolla sonuca ulaşılabilir mi? Ulaşılması zor.

[1] Yemek Sepeti, Veri Tabanının Hacklendiğini Açıkladı

[2] YemekSepeti Hacklemesi Ne Anlama Geliyor?

Kaynak :

Kaynak :