Leviathan Security’nin siber güvenlik araştırmacıları, VPN hizmetleriyle ilgili potansiyel olarak büyük bir güvenlik sorununu duyurdu. Buna göre, VPN yazılımlarının neredeyse tamamınında, VPN tüneli dışına trafik gönderip almaya zorlayan bir güvenlik açığı bulunuyor.

Leviathan Security, TunnelVision adlı açığa ilişkin bulguları ve şu ana kadar soruna doğrudan bir çözüm bulunmadığını yazdı. “TunnelVision” adı verilen bu saldır türü, trafiği bir VPN’in şifreleme tünelinin dışına yönlendirerek, saldırganların güvenli bir VPN bağlantısının görünümünü korurken şifrelenmemiş trafiği gözetlemesine olanak tanıyor.

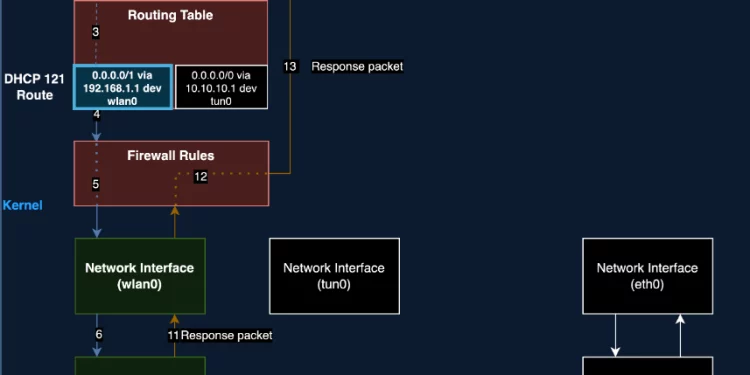

Leviathan araştırmacıları, Ayrıca, güvenlik açığının en az 2002’den beri mevcut olduğunu ve bilgisayar korsanlarının geçmişte bunu bulup, kullanmış olma olasılığından bahsediyor. Saldırganlar, yönlendirme tablolarını değiştirerek tüm VPN trafiğinin doğrudan yerel ağa veya kötü amaçlı bir ağ geçidine gönderilmesini ve şifreli VPN tüneline girmemesini sağlayan sahte bir DHCP sunucusu kurabiliyor.

Bu özelliğe “seçenek 121” adı verilir ve sunucunun, şifrelenmiş tüneli tetikleyen yerel bir IP adresi üzerinden VPN trafiği gönderen varsayılan yönlendirme kurallarına göre öncelik kazanmasına olanak tanır. Sonuç olarak, tüneldeki verilerin tümü DHCP sunucusunun kendisine gidecek, VPN tarafından şifrelenmeyecek ve saldırgan tarafından görüntülenebilecek.

Araştırmacılar, günümüzde popüler işletim sistemlerinin çoğunda çalışan VPN uygulamalarının hepsinin bu açığa karşı savunmasız olduğunu söyledi. Sadece Linux’ta bir düzeltme gördüler. Ancak bu düzeltmenin de, başlı başına büyük bir güvenlik açığı olan yan kanal saldırısı olasılığını ortaya çıkardığı notu var.

CVE-2024-3661 ile işaretlenen TunnelVision hatası Windows, Linux, macOS ve iOS’u etkiliyor. Android’in DHCP seçenek 121’i desteklememesi nedeniyle, TunnelVision saldırılarından etkilenmeyen tek büyük işletim sistemi.

Leviathan, VPN kullanıcıları için aşağıdaki önlemleri veriyor :

- Ağ arayüzlerini ve yönlendirme tablolarını sistemin geri kalanından yalıtmak için Linux’ta ağ ad alanlarını kullanın ve hileli DHCP yapılandırmalarının VPN trafiğini etkilemesini önleyin.

- VPN istemcilerini, VPN arayüzünü kullanmayan tüm gelen ve giden trafiği reddedecek şekilde yapılandırın. İstisnalar gerekli DHCP ve VPN sunucusu iletişimleriyle sınırlı olmalıdır.

- Sistemleri, bir VPN’ye bağlıyken DHCP seçeneği 121’i yok sayacak şekilde yapılandırın. Bu, kötü amaçlı yönlendirme talimatlarının uygulanmasını önleyebilir, ancak belirli yapılandırmalar altında ağ bağlantısını bozabilir.

- Kişisel erişim noktaları aracılığıyla veya sanal makineler (VM) içinden bağlanın. Bu, DHCP etkileşimini ana bilgisayar sisteminin birincil ağ arayüzünden yalıtarak hileli DHCP yapılandırması riskini azaltır.

- Özellikle hassas verileri işlerken güvenilmeyen ağlara bağlanmaktan kaçının çünkü bunlar bu tür saldırılar için birincil ortamlardır.

Kaynak :

Kaynak :