Apple iOS cihazlarını hedef alan Trigulation (Üçgenleme) Operasyonu casus yazılım saldırıları, şirket tarafından oluşturulan önemli donanım tabanlı güvenlik korumalarının bile aşılmasını mümkün kılan, daha önce farkedilmemiş açıklardan yararlandı.

Kendisi de hedef olan Kaspersky, kampanyayı 2023’ün başında keşfetti ve bunu bugüne kadar gözlemlediği “en karmaşık saldırı zinciri” olarak nitelendirdi. Kaspersky, saldırıyı kendi ağı içinde keşfetti ve Rusya’nın istihbarat servisi (FSB), Apple’ı, NSA’ya Rus hükümeti ve büyükelçilik personeline karşı bir arka kapı sağlamakla suçladı.

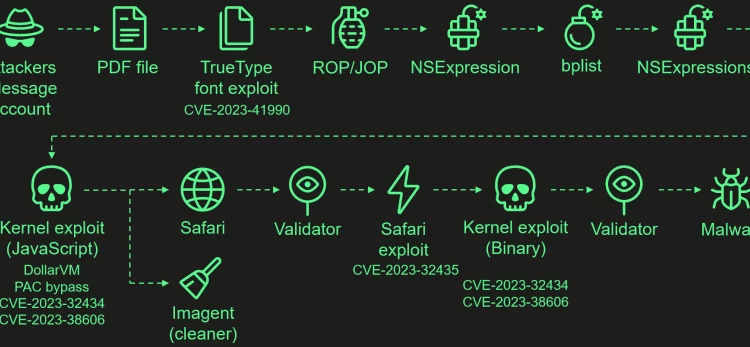

Kampanyanın 2019 yılından bu yana aktif olduğu düşünülüyor. Bu istismar faaliyeti, erişim elde etmek için bir zincir halinde biçimlendirilmiş dört farklı sıfırıncı gün açığının kullanımını ve hassas bilgilerin toplanması nihai amacı ile iOS 16.2’ye kadar iOS sürümlerini çalıştıran arka kapı hedef cihazlarını içeriyordu.

Kaspersky, bu belgelenmemiş donanım özelliğinin iPhone’un son tüketici sürümüne dahil edilmesinin ya bir hata olduğunu ya da Apple mühendislerine hata ayıklama ve test etme konusunda yardımcı olmak için bırakıldığını öne sürüyor.

Sıfır tıklama saldırısının başlangıç noktası, sonuçta yükseltilmiş izinler elde etmek ve bir casus yazılım modülü dağıtmak için herhangi bir kullanıcı etkileşimi olmadan otomatik olarak işlenen, kötü amaçlı bir eklenti taşıyan bir iMessage oluyor. Özellikle aşağıdaki güvenlik açıklarının silah haline getirilmesini sağlıyor:

- CVE-2023-41990 – FontParser bileşeninde, iMessage aracılığıyla gönderilen özel hazırlanmış bir yazı tipi dosyasını işlerken rastgele kod yürütülmesine yol açabilecek bir açık. ( iOS 15.7.8 ve iOS 16.3’te ele alınmıştır )

- CVE-2023-32434 – Çekirdekte, kötü amaçlı bir uygulamanın çekirdek ayrıcalıklarıyla rastgele kod yürütmek için yararlanabileceği bir tamsayı taşması güvenlik açığı. (iOS 15.7.7, iOS 15.8 ve iOS 16.5.1’de ele alınmıştır)

- CVE-2023-32435 – WebKit’te, özel hazırlanmış web içeriğini işlerken rastgele kod yürütülmesine yol açabilecek bir bellek bozulması güvenlik açığı. (iOS 15.7.7 ve iOS 16.5.1’de ele alınmıştır)

- CVE-2023-38606 – Çekirdekte, kötü amaçlı bir uygulamanın hassas çekirdek durumunu değiştirmesine izin veren bir açık. (iOS 16.6’da ele alınmıştır)

CVE-2023-41990 yamaları Apple tarafından Ocak 2023’te yayınlandı. Ancak bu istismarla ilgili ayrıntılar yalnızca şirket tarafından 8 Eylül 2023’te, diğer iki çözümü çözmek için iOS 16.6.1’i gönderdiği gün açıklandı. Pegasus casus yazılım kampanyasıyla bağlantılı olarak aktif olarak kötüye kullanılan kusurlar (CVE-2023-41061 ve CVE-2023-41064).

Bu aynı zamanda Apple tarafından yılın başından bu yana aktif olarak yararlanılan sıfırıncı gün açıklarının sayısını da 20’ye çıkarıyor .

Dört güvenlik açığından CVE-2023-38606, şu ana kadar bilinmeyen ya da dökümante edilmemiş ve daha önce hiç görülmemiş bir özellik olan bellek eşlemeli G/Ç ( MMIO ) kayıtlarından yararlanarak çekirdek belleğinin hassas bölgeleri için donanım tabanlı güvenlik korumasının atlanmasını kolaylaştırdığı için özel olarak anılmayı hak ediyor.

Bu istismar özellikle Apple A12-A16 Bionic SoC’leri hedef alıyor ve GPU yardımcı işlemcisine ait bilinmeyen MMIO kayıt bloklarını seçiyor. Operasyonun arkasındaki gizemli tehdit aktörlerinin operasyonun varlığını nasıl öğrendiği henüz bilinmiyor. Ayrıca Apple tarafından mı geliştirildiği yoksa ARM CoreSight gibi üçüncü taraf bir bileşen mi olduğu da belirsiz.

Başka bir deyişle, CVE-2023-38606, tehdit aktörünün ele geçirilen sistemin tam kontrolünü ele geçirmesine izin verdiği gerçeği göz önüne alındığında, Üçgenleme Operasyonu kampanyasının başarısıyla yakından iç içe geçmiş olan istismar zincirindeki önemli halkadır.

Apple, fiziksel adres eşlemesini kısıtlamak için cihaz ağacını güncelleyerek kusuru düzeltti. Ancak saldırganların bu kadar belirsiz ve sömürülebilir bir mekanizma hakkında ilk etapta nasıl bilgi edindiği bilinmiyor.

Kaynak :

Kaynak :