Murat Yetkin’in son kitabı “Meraklısı için Casuslar”, 20ci yüzyıldaki casusları anlatıyor. Hemen hepsi ülkelerin, başka ülkeleri takip etmesi için casusluk yapan kişiler. Ama son 20 yılda ortaya çıkan olaylara bakarsak, anlaşılan 21ci yüzyılda hükümetlerin başka ülkeleri takip etmekten daha büyük merakı, kendi vatandaşlarını takip etmek. Belli başlı olayları kısaca hatırlarsak;

- Önce İngiltere’de ve Avrupa’da büyük protestolara neden olan, bu arada Türk Telekom üzerinden ülkemize de uygulanmaya çalışılan Finfisher/Phorm [1] olayı ortaya çıktı.

- Sonra Amerikalı CIA analisti Edwards Snowden 2013 yılında ortaya döktüğü belgelerde, Amerikan Ulusal Güvenlik Kurumunun (NSA) kendi vatandaşlarını (bu arada tüm dünyanın da vatandaşlarını), Google, Facebook, Microsoft gibi firmaların sunucularına sınırsız erişim (yani mahkeme kararı olmadan) sağlayarak takip ettiğini gördük (Snowden’in hayatı altüst oldu ama insanlık tarihi ona borçlu) [2].

- Sonra birileri “Hacking Team” isimli bir İtalyan firmasının kendi sunucularında yer alan yazılım kodlarını ve mailleşmeleri ortaya döktü. Türk polisi dahil, pek çok ülkenin hükümet kurumlarının bu firmadan yazılım aldığı ya da almak için görüştüğü anlaşıldı [3].

Şimdilerde ise aktivistlerin tepki gösterdiği yeni bir yazılım var; İsrailli NSO Group’un geliştirdiği “Pegasus” isimli yazılım [4].

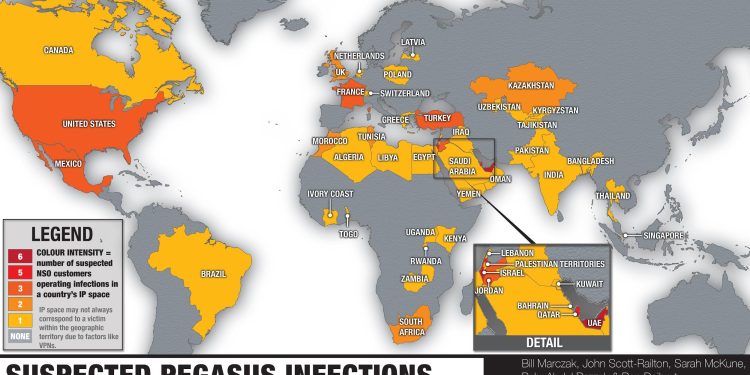

Bu yazılımı haber yapmamızın nedeni, hem ülkemizde Suudi Arabistan Konsolosluğu içinde öldürülen gazeteci Cemal Kaşıkçı ile ilgili oluşu, ama daha önemlisi Toronto Üniversitesi, Citizen Lab kayıtlarına bakılırsa en çok enfekte olan cihazın bulunduğu 5-6 ülkeden birisi oluşumuz. Yani bu ülkenin vatandaşları neyle karşı karşıya olduğunu farketsin istiyoruz.

Pegasus Ne Yapar?

İsrailli NSO Group tarafından geliştirilmiş olan yazılım, Wikipedia ve diğer kaynaklara göre, yazılım iPhones, Android telefonlar ile BlackBerry ve Symbian sistemlerde kullanılabiliyor. Telefondaki herşeyi izleyebiliyor. Takvimi, mesajları, fotoğrafları görebiliyor. Sesli konuşmalarınızı izleyebiliyor ve bulunduğunuz konumu raporluyor.

Pegasus, takip edenler adına fotoğraf çekmek veya fotoğraf çekmek için kamerayı kullanabilir. Telefonun belirli web sitelerine ve uygulamalara erişimini reddedebilir ve arama geçmişlerini ya da telefonun web tarayıcısında görüntülenen herhangi bir şeyi alabilir. Ve tüm veriler gerçek zamanlı olarak yazılımı yükleyen sunucuya geri gönderilebilir.

NSO Grubu, tekliflerinde casus yazılımın pek çok yoldan cihazlara sokulabileceğini belirtiyor. Mesela “havadan gizlice kurulum”, halka açık Wi-Fi spotları aracılığıyla,özel metin mesajları ve e-postalar dahil olmak üzere, her türlü şekilde kendisini yükleyebileceğini iddia ediyor.

NSO Group’un belgelerine göre, “hedefin mobil cihazlarına sınırsız erişim” mümkün. Şirket kısaca şöyle diyor: “Hedefinizin ilişkileri, konumu, telefon görüşmeleri, planları ve etkinlikleri hakkında uzaktan ve gizli olarak bilgi toplayabilirsiniz – ne zaman ve nerede olursa olsun. ”

Ve ekliyor “Hiçbir iz bırakmaz”

Pegasus için Davalar Açıldı

NSO Group’a bu yazılımla ilgili olarak İsrail ve Kıbrıs Rum tarafında ağustos ayında açılmış davalar var[5] . Davalardan birini Katar emirliği, diğerini bir grup Meksikalı gazeteci ve aktivist Açmış durumda. Ama asıl gündeme gelişi, İstanbul Suudi Arabistan Konsolsosluğunda öldürüldüğü kesinleşen gazeteci Cemal Kaşıkçı olayı ile oldu. Çünkü Kaşıkçı’nın yoldaşı olan başka bir Suudi muhalif olan Abdülaziz Ömer Kanada’da açtığı davada, böyle bir iddiada bulundu. Merak edecekler için en altta detayını verdik [6].

Pegasus isimli yazılım, cep telefonlarına, herhangi bir uygulama ya da mesaj içinden gönderilen link ile yüklenebiliyor ve ondan sonra o kişinin tüm konuşmaları, mesajlaşmaları, gittiği yerler, fotoğrafları vs takip edilebilir hale geliyor. Yazılımın ilk kuruluş fiyatının 500 bin $’dan başladığı kaydediliyor.

Citizen Lab araştırmasına bakılırsa [7], bu yazılımın kullanıldığı 45 kadar ülke var. En yaygın olduğu 6 ülkeden birisi Türkiye. Diğerleri ise, Abdu Dhabi, Katar, İsrail, Fransa ve ABD. Ülkemizde yaygın olduğu kaydedildiği için biz de bu yazılımı mercek altına almaya karar verdik.

NSO Group Nasıl Bir Şirket?

NSO Group, Takip-gözetleme yazılımları satan bir firma olarak tanımlanıyor. Kurucuları Omri Lavie ve Shalev Hulio. Şirket 6 sene önce kurulmuş ama çok ses çıkarmıyor, geri planda kalmayı tercih ediyor. çeşitli muhalif ve aktivistlerin telefonlarında bulunan casus yazılımları dikkatleri bu firmanın üzerine çekti.

New York Times 2 yıl önce, bu firmanın emaillerini, sözleşme ve tekliflerini ele geçirmiş. Dolayısıyla “takip/gözetleme endüstrisi” olarak adlandırabileceğimiz bu alanda, sayılarının bir düzineye ulaştığı kaydedilen firmaların nasıl çalıştığı biraz gün ışığına çıkmış oldu [8].

NSO Group’un ve benzer 10 kadar “takip/gözetim” endüstrisi firmaların müşterileri hükümetler ve kolluk güçleri. Bu alandaki firmalar, “teröristleri, insan tacirlerini ve uyuşturucu baronlarını takip eden yazılımlar geliştirdiklerini” iddia ediyorlar. NSO grubun tekliflerinde yer alan kurumsal misyon cümlesi ise “Dünyayı daha Güvenli Yaparız” şeklinde.

Şirketin içerde çalışan yöneticilerden ve dışarıdaki danışmanlardan oluşan bir etik komitesi bulunuyor ve bu nedenle yazılımlarını satacakları müşterileri titizlikle seçtikleri iddia ediliyor. Bu seçimde, dünya bankasının insan hakları sıralaması gibi bazı verilere bakıldığı iddia ediliyor.

NSO Group ilaveten, yazılımlarının ancak İsrail hükümetinin vize ve lisans verdiği hükümetlere ve yasa uygulayıcı kurumlara, terörizm ve suça karşı mücadele edilmesi için satıldığını ve yanlış kullanıma tolerans göstermeyeceklerini belirterek, “eğer yanlış kullanım şüphesi varsa, araştırır ve gerekli önlemleri alırız. Sözleşmelerimizi askıya alır ya da bitiririz” açıklaması yapıyor.

İsrail yönetimi, casus yazılımları bir silah olarak sınıflandırdığı için NSO Group’un yabancı hükümetlere satışı için İsrail Savunma Bakanlığı’ndan onay alması gerekiyor.

Anlayacağınız, hersey son derece etik ve kurallara bağlı.

Öyle mi oluyor? Bilemiyoruz. Ama görünen köy, kılavuz istemez. Ortadaki görüntü, yani Meksikalı ve Abu Dhabili aktivistler ve Kaşıkçı olayı, pek de öyle olmadığını gösteriyor.

Siber silah endüstrisinin hukuki ama gri bir alanda çalıştıkları kaydediliyor. Kişisel hayatların derinine girerken, bir yandan “terör”, “uyuşturucu”, “insan taciri” gibi bahaneler ileri sürüyorlar. Ama sıra ilginç sorulara geldiğinde, mesela Meksika ya da Abu Dhabi’ye satıp satmadığı sorularına cevap veremiyorlar.

New York Times da aynı şeyi belirtiyor; yazılımın gazetecileri ve insan hakları aktivistlerini takip ettiğini söylüyor. Toronto Üniversitesi Citizen Lab’den Bill Marczak, “NSO dünyayı daha güvenli bir yer yapmaya çalıştığını söyleyebilir ama aynı zamanda daha gözetlenir bir yer yapıyorlar” diyor.

New York Times’ın 2016’da ulaştığı dökümanlar şirketin Meksika’da 3 proje için 3 yıllığına 15 milyon $’lık anlaşma yaptığını gösteriyor. Suudi Hükümeti ile yaptıkları anlaşma ise tam 55 milyon $.

Geleneksel bir yazılım şirketine benzeyen NSO Grubu, izleme araçlarını 500.000 $ ‘lık sabit bir kurulum ücreti ile başlayarak, hedef sayısına göre fiyatlandırıyor. NSO, 10 iPhone kullanıcısına casusluk etmek için devlet kurumlarından 650.000 dolar alıyor; 10 Android kullanıcısı için 650.000 ABD Doları; Beş BlackBerry kullanıcısı için 500.000 dolar; veya beş Symbian kullanıcısı için 300.000 dolar. Her yıl, toplam fiyatın yüzde 17’si oranında yıllık bir sistem bakım ücreti alınıyor.

Citizen Lab, NSO Group’u Fonlayan Francisco Partners’a Açık Mektup yayınladı

Citizen Laboratuarı, NSO Grubunun ana hissedarı olduğuna inanılan Francisco Partners firmasına 1 kasım 2018’de açık bir mektup göndererek, bu konuya dikkat çekti [10]. Bu ilk iletişim değil, daha önce gönderilen ve cevap alınan bir mektup var.

Citizen Lab, yakın zamanda NSO Group ile ilgili iki rapor yayınladı: “Hide and Seek (Saklambaç)” ve “Suudi Krallığı, Kanada’ya geldi” . İlk rapor, yeni internet tarama fonksiyonu ile yapılan araştırmaların 45 ülkede Pegasus enfeksiyonu olduğunu gösterdiği şeklinde. İkinci rapor ise, Kaşıkçı’nın arkadaşı olan Suudi aktivist Ömer Abdülaziz’in Pegasus ile enfekte olmasına dair.

Citizen Lab, Francisco Partner’a yöneltiği bazı sorular çerçevesinde, birlikte çalışabilirlik talep ediyor. İş etiğine ve sosyal sorumluluğa yönelik konularda, detaylı, şeffaf ve doğrulanmış cevapların beklendiği kaydediliyor.

Mektup, daha önceki iletişimden sonra ortaya çıkan yeni bulguları anlatıyor ve “Pegasus, şüpheli insan hakları kayıtları ve devlet güvenlik hizmetleri tarafından kötü niyetli davranış öyküleri olan birçok ülke tarafından kullanılıyor gibi görünmektedir. Ayrıca, NSO Grubunun, ürününün kötüye kullanımına yönelik önleme ve sorumluluk alma konusundaki sorumlulukları ile ilgili olarak, raporda Pegasus operatörlerinin şüpheli olarak tanımlanan en az altı ülkesinin geçmişte sivil toplumu hedef almak için casus yazılım kullandığı bilinmektedir: Bahreyn, Kazakistan, Meksika , Fas, Suudi Arabistan ve Birleşik Arap Emirlikleri” diyor.

Citizen Lab’a 20 Şubat 2018 tarihli bir yazıda Francisco Partners, “Citizen Lab ile kurumsal yönetim ve sosyal sorumluluk konularında yapıcı bir diyaloga girmenin çok istekli olduğunu” açıkladı.

Citizen Lab ise yeni mektubunda, “BM’nin İş ve İnsan Haklarına Yönelik Temel Prensipleri”ne uyum gösterilmesi gerektiği hatırlatıyor ve şöyle diyor;

Özellikle, Francisco İş Ortakları’ndan bu diyaloga BM Birleşmiş Milletler İş ve İnsan Hakları Yönergesindeki İlkelere uyumu sağlamak için aldığı önlemleri açıklayarak ortaya koymalarını istiyoruz. Francisco Partners’ın “uyumlu iş etiği politikaları ve süreçlerinin benimsenmesini zorunlu kıldığını” söylemesini ve sosyal sorumluluk politikaları ve süreçleri konusunda şirket yönetim ekipleriyle birlikte çalışmasını takdir ederken, bu ifadelerin belirsiz ve sürdürülemez olduğunu da hatırlatalım. Aşağıdaki sorulara verilen ayrıntılı ve şeffaf cevapların, bu diyalog için yararlı bir başlangıç noktası olabileceğine ve Francisco Partners, sivil toplum ve daha geniş halk aracılığıyla yatırım yapanlar tarafından memnuniyetle karşılanacağına inanıyoruz:

Citizen Labs’in soruları şunlar;

- Francisco Partners, NSO Group’un casus yazılımlarının Suudi Arabistan gibi otoriter rejimlere satılmasında gözle görülür başarısızlıklarını gidermek için ne tür çabalar sarf etti?

- Francisco Partners’ta NSO Grubuna insan hakları durum tespiti konularında danışmanlık ve hangi öneriler sağlanmıştır?

- Francisco Partners , NSO Group casus yazılımlarının (veya diğer casus yazılımların) yasal kullanıcılarının da bu casus yazılımların yasal olmayan kullanımlarına girmemesinisağlamak için ne tür çabalar sarf etmiştir ?

- Francisco Partners, NSO Grubundaki, özellikle bu fona yatırım yapan sınırlı ortaklara yaptığı yatırımlarda şeffaflığı sağlamak için ne tür çabalar sarf etmiştir?

- Francisco Partners’ın, Francisco Partners’ın yasadışı amaçlarla kullanılan casus yazılım üreten şirketlere daha fazla yatırım yapmamasını sağlamak için ne tür çabalar sarf etti?

- Francisco Partners, mevcut yatırımlarını denetlemek ve bu şirketlerin uluslararası insan hakları hukukuna uygun olarak faaliyet göstermelerini sağlamak için ne tür çabalar harcadı?

- Francisco Partners, iş etiği ve portföy şirketlerinin dış etiği incelemelerini ve gözetilmesini istiyor mu?

Türkiye Pegasus Yazılımın En Çok Yayıldığı 6 Ülkeden Birisi

Bu konuyu Citizen Labs ile yapmayı talep ettiğimiz görüşme sonrasında detaylandıracağız. Ama şu anda yorumladığımız kadarıyla, ülkemizde çoğalan Arap nüfusun elindeki cep telefonlarına yaygın olarak Pegasus yazılım bulaşmış durumda.

CitizenLabs’a sormayı planladığımız soru ise; Türk Telekom’un cuma akşamına kadar Yönetim Kurulunda yer alan ve % 19,2 gibi bir ortaklığı bulunan Saudi Telecom aracılığıyla bu yazılım Türk vatandaşlarına da yayılmış olabilir mi?

Hükümetler Muhalifleri İzlemek için Casus Yazılım Alıyor

Yukarıda belirttik, hükümetlere casusluk aracı satan 10 kadar firma var. Ayrıca ABD’de olduğu gibi, bazı devlet kurumları, kendi gözetleme araçlarını kodluyorlar. Sonuç olarak, endüstrinin gözlemlerine göre bu yazılımlar satın alınsa da, kodlansa da, genellikle muhalifleri izlemek ve hatta sınır dışındakiler aş susturmak ve eleştirenlerini cezalandırmak için kullanılıyor [11].

Bu konuda çalışan, Toronto Üniversitesi, Küresel İlişkiler Okulu, Citizen Laboratuarı’nın kıdemli bir üyesi olan Bill Marczak, dünyadaki casus yazılımların yayılmasını izliyor. Yukarıda gördüğünüz harita bu sayede çıkabildi.

Marczak, ayrıca bazı olaylara da yakından bakmış durumda. Bunlardan birisi de, Birleşik Arap Emirlikleri’nde bir insan hakları aktivisti olan Ahmed Mansoor.

Mansoor, 2011’deki Arap Baharı olaylarında, 4 kişi ile birlikte Emirate yöneticilerine hakaret etmekle suçlanarak tutuklanmış. Daha sonra Uluslararası baskı nedeniyle serbest bırakılmış ve affedilmiş.

Ancak Mansoor serbest bırakıldıktan kısa bir süre sonra başına gelmeyen kalmamış. Dövülmüş, arabasını soyulmuş ve banka hesabından 140.000 dolar çalınmış. Neler olduğunu ise ancak Marczak cihazlarını inceleyip, hem Finfisher, hem de Hacking Team tarafından satılan casus yazılımların yüklendiğini bulmuş. Ancak ondan sonra başına gelenleri anlamlandırabilmiş.

Marczak, Mansoor’un cihazlarındaki casus yazılımları, Emirates’in altı yönetici ailesinden biri olan Al Nahyan ailesinin bir üyesi tarafından yönetilen Royal Group’a kadar izleyebildi. Washington’daki Emirates Elçiliği’nden temsilciler hala konuyu araştırdıklarını ve daha fazla yorum yapma taleplerini iade etmediklerini söylediler.

Başta da bahsetmiştik; İtalyan Hacking Team firması hacklendi. Bu arada ortaya dökülen faturalara göre, 2015 yılında Birleşik Arap Emirliklerine 1,100 kişiyi takip için kestiği yazılım faturası 634,500 $. Hacking Team’in lisansı sızıntı olayından sonra çıkan insan hakları protestoları sonrasında iptal edildi. Şimdi sadece insan haklarına saygılı olan Avrupa ülkelerine yazılım satabiliyor. Şirketin CEO’su David Vincenzetti de ortaya çıkan bazı anlaşmalar nedeniyle hala soruşturma altında.

Diğer yandan Marczak şimdi Emirliğin kendi casus yazılımını geliştirdiğine dair bazı delilleri olduğunu belirtiyor. Geçen yıl Middle East Eye isimli siteye yazan, ayrıca Emirates Center for Human Rights isimli derneğin kurucusu ve Londra’da yaşayan Rori Donaghy Marczak ile temasa geçerek, “Right to Fight” isimli olmayan bir kuruluştan bazı şüpheli mailler aldığını söylemiş. Marczak’dan kontrol etmesini rica etmiş. Maillerde casus yazılım olduğu görülmüş. 400 kişinin tıkladığı anlaşılan mail 67 ayrı sunucudan geçiriliyormuş. Marczak yazılımın piyasada satılanlardan birisi olmadığını, özel yapılmış göründüğünü söylüyor.

Kaşıkçı Olayında NSO Group’un Yazılımının Fonksiyonu

Nasıl öldüğü, neden öldürüldüğü gibi konularla, ekim ayı başından bu yana bütün dünyanın tartıştığı Suudi gazeteci Cemal Kaşıkçı ile ilgili olarak bir Suudi vatandaşının İsrailli bir yazılım firmasına dava açtığı bildiriliyor. Ancak NSO gruba açılan tek dava bu değil. Bu yılın ağustos ayında, aynı casus yazılımın hedefi olduklarını iddia eden bazı Katarlı ve Meksikalı gazeteci ve aktivistlerin Kıbrıs ve İsrail’de açtıkları başka davalar da var.

Kaşıkçı’ya yakın olduğu kaydedilen Suudi muhalif Ömer Abdülaziz dava dosyasına göre, İsrailli firmanın yazılımı, Kaşıkçı’nın telefonuna yüklenmiş ve Suudi hükümetinin onu takip etmesini sağlamış. Pegasus isimli yazılımın, müşterilerine gizlice dinleme, tuş vuruşlarını kaydetme, mesajları okuma ve telefondaki geçmişi inceleme olanağı sağladığı kaydediliyor. Ayrıca kurbanın telefonunun mikrofon ve kamerasını gözetim cihazları olarak kullanma imkanı da bulunuyor.

Davanın, Pegasus isimli yazılımı geliştiren NSO Group isimli İsrailli firmaya ve İsrail hükümetine ek baskı gelmesine neden olacağı düşünülüyor. Diğer yandan bu olay, İsrail’in başta Suudiler olmak üzere müslüman Arap Dünyası yakın ilişkiler kurduğunu da gözler önüne sermiş durumda. İsrail haber kaynaklarına bakılırsa, Suudi Arabistan, yazılımın kullanımı için geçen yıl 55 milyon dolar ödemiş bulunuyor.

Suudi Arabistan ve Birleşik Arap Emirlikleri gibi müslüman ülkeler, Yahudi devletini resmi olarak tanımamış durumdalar. Arap Baharı ayaklanmalarından bu yana, yahudi İsrail ile müslüman Arap ülkelerinin birbirine yakınlaştığı söyleniyor. Bu olay da, bunun bir başka görünümü olarak kabul ediliyor.

Geçtiğimiz günlerde yaptığı açıklamada Uluslararası Af Örgütü insan hakları grubu da, kendi üyeleri olan bir kişi hakkında, NSO grubunu Suudi Arabistan’ın casusuna yardım etmekle suçladı ve cuma günü yaptıkları açıklamada ise İsrail savunma bakanlığının NSO Group’un casus yazılımlarını, teröristleri ve suç işleyenleri takip etme amaçlı kullananlar dışındaki ülkelere ihraç etme lisansının iptal edilmesini ve yasal işlem başlatılmasını beklediklerini belirttiler.

Uluslararası Af Örgütü’nün İsrail bürosu müdürü Molly Malekar, “İsrail Savunma Bakanlığı, NSO Group’u onaylamaya devam ederek, yazılımlarının insan hakları ihlallerini gerçekleştirmek için kullanıldığını bilerek işbirliği yaptıklarını kabul etmiş oluyor” dedi.

Buna karşılık NSO Group ise, yazılımlarının ancak isaril hükümetinin vize ve lisans verdiği hükümetlere ve yasa uygulayıcı kurumlara, terörizm ve suça karşı mücadele edilmesi için satıldığını ve yanlış kullanıma tolerans göstermeyeceklerini belirterek, “eğer yanlış kullanım şüphesi varsa, araştırır ve gerekli önlemleri alırız. Sözleşmelerimizi askıya alır ya da bitiririz” açıklaması yapıyor.

İsrail yönetimi ise, casus yazılımları bir silah olarak sınıflandırdığı için NSO Group’un yabancı hükümetlere satışı için Savunma Bakanlığı’ndan onay alması gerekiyor.

Son davayı açan Abdulaziz, Kanada’da sığınma talebinde bulunan ve Montreal’de yaşayan 27 yaşındaki bir Suudi’dir. Arap Baharı ayaklanmalarının ardından, Suudi Arabistan yöneticilerini eleştiren online videolar ve sosyal medya yorumları yaparak Suudiler arasında popüler hale gelmiş. Ancak ülkesini terketmek zorunda kalmış. Washington Post yazarı olan merhum Kaşıkçı ile işbirliği nedeniyle daha bilinir hale geldi.

Abdülaziz’in iddiasına göre, Kaşıkçı’nın telefonuna aylar önce yüklenen Pegasus yazılımı nedeniyle, kendisinin iletişim ve projeleri de Suudi Arabistan tarafından takip edilebilir hale gelmiş ve kendisi de Prens Muhammed’e yakın kişiler tarafından hedef alınmış. Abdülaziz, bunun “yurtdışındaki muhalifleri susturma kampanyası”nın bir parçası olduğunu söylüyor. Bu çerçevede, 2 Suudi yetkilinin, aylarca kendisini Suudi Arabistan’a dönmesi için mesajlarla ikna etmeye çalıştıklarını ve en son geçtiğimiz mayıs ayında Montreal’de ziyaret ederek baskı kurduklarını belirtiyor.

Ömer Abdulaziz bunu da gizlice kaydettiği konuşmalarla destekliyor. Bu konuşmalarda, ajanlardan birisi “İki senaryo var, birincide Ömer kazanıyor çünkü evine dönüyor. Öbür yanda devlet de kazanıyor” dedikten sonra, devletin Abdülaziz’e büyük miktarda para ödeyebileceğini de belirtiyor.

Ajanlar, Cidde’de bir otelde odasını ayırdıklarını söylediklerini Abdülaziz’e, döndükten 1 gün sonra Prens Selman ile görüşeceğini ve istediğini sorabileceğini belirtiyorlar.

İkinci senaryoda ise Ömer’in reddetmesi durumunda, herhangi bir havalimanında yakalanağını, sonra hapise gireceğini ve böylece kaybeden olacağını söyleyen Suudi ajan, bu arada Kaşıkçı’nın dönmeyi kabul ettiği yalanını da iletiyor.

Abdülaziz ise cevaben hem dönmeyi, hem de Ottowa’daki Suudi Arabistan konsolosluğunu ziyaret etmeyi reddediyor. Ama Kaşıkçı öldürüldükten sonra, taleplerin çok daha ısrarlı hale geldiğini de kaydediyor.

Dava dilekçesine göre, haziran ayında ise, kendisine gelmiş bir paketi takip etmesine yönelik gibi gözüken bir mesaj alıyor. Abdülaziz bu mesajın NSO group’un Pegasus yazılımının maskelenmiş bir örneği olduğunu söylüyor. Ağustos ayında Abdülaziz’in telefonunu inceleyen Toronto Üniversitesinden bir araştırmacı grup (Citizen Lab), arkasında Suudi Hükümetinin olduğu bir hacklenme tespit ediyor.

Bir sonraki ay, Haziran ayında, bir paketin sevkiyatını izlemek için bir bağlantı gibi görünen, ancak dava ile açılan mahkeme yazılarına göre NSO Group’un casus yazılımına bir bağlantıyı gizlemek için ortaya çıkan bir metin mesajı aldı.

Ağustos ayında, Toronto Üniversitesi’nde çevrimiçi gözetim uygulayan bir araştırma grubu, Abdulaziz’e telefonunun saldırıya uğramış olabileceğini bildirdi. Araştırma grubu, Citizen Lab, daha sonra Suudi hükümetinin arkasında olduğu sonucuna vardı.

Sahte metin mesajının gelişi ile aynı zaman zarfında Suudi güvenlik güçleri, Abdulaziz’in Cidde’deki ailesinin evinde gece yarısı arama köpekleriyle bir baskını gerçekleştirdi. Mahkeme belgelerine göre, iki erkek kardeşi tutuklandı ve suçlamadan hapishanede kaldı.

Abdulaziz, “tutukevindeki güvenlik personelinin kendilerine karşı işkenceyi kullandığını ve onları eylemciyi durdurmaya zorlamak için davacıya baskı uygulayabilmeleri için onları insanlık dışı ve aşağılayıcı muameleye tabi tuttuğunu da öğrendi”. kağıtları devlet.

Aynı zamanda, casusluk sonrası dönemde, Abdulaziz ve Bay Khashoggi’nin, Suudi hükümetinin propagandasına karşı çeşitli sosyal medya kampanyalarına yönelik planlarını hızlandırmalarıyla başladı. Bay Khashoggi, bu çabayı desteklemek için Bay Abdulaziz’i 5000 dolar yolladı.

Dava, İsrailli bir avukat olan Alaa Mahajna tarafından, Londra Şehir Üniversitesi’nde öğretim görevlisi olan Mazen Masri ile işbirliği halinde açıldı.

Avukatlar, mahkemelerde, Sayın Abdulaziz ile Bay Khashoggi arasındaki işbirliğinin ortaya çıkmasının “Bay Khashoggi’yi öldürme kararına önemli ölçüde katkıda bulunduğunu” iddia ettiklerini ileri sürüyorlar[12][13].

[1]Alternatif Bilişim Derneği’nden BTK Phorm Kararı için Değerlendirme; ‘Evet ama Yetmez’

[2]ABD’de FBI ve NSA, 9 İnternet Firmalarının Sunucularından İnsanlar Hakkında Bilgi Topluyormuş

[3]Hacking Team Verilerine Göre, Türk Polisi Firmadan 1,3 Milyon TL’lik Alım Yapmış

[4] Pegasus Yazılımı

[5]Lawsuit lays bare use of Israel-made hacking tools in Mideast, Mexico

[6] Israeli Software Helped Saudis Spy on Khashoggi, Lawsuit Says

[8] Tracking NSO Group’s Pegasus Spyware to Operations in 45 Countries

[9] How Spy Tech Firms Let Governments See Everything on a Smartphone

[10]OPEN LETTER TO FRANCISCO PARTNERS – CONTINUED MISUSE OF NSO GROUP’S PEGASUS TECHNOLOGY

[11] Internet Watchdog Exposes Israeli Tech Company’s ‘Government-Exclusive’ Spyware

[12] Washington must wake up to the abuse of software that kills

[13] Edward Snowden: Israeli spyware was used to track and eventually kill Jamal Khashoggi