Bağımsız güvenlik araştırmacısı Ronald Eikenberg, Kaspersky URL Advisor adlı virüsten koruma yazılımında, CVE-2019-8286 olarak tanımlanan bir açık raporladı. Bu açığa, antivirüs yazılımının içindeki bir URL tarama modülünün içinden ulaşılabiliyor [1].

Kaspersky Antivirus kullanıyorsanız, güvenlik yazılımındaki bir güvenlik açığı, cookieleri (çerezleri) silmiş ve takibi bloklamış olsanız bile, son 4 yıl içinde ziyaret ettiğiniz her web sitesini açığa koymuş ve bu sitelerin ve diğer üçüncü taraf hizmetlerinin sizi izlemesine izin vermiş olabilir.

Bu cümleden de anlayacağınız üzere, açık pazarlama – reklam – analitik firmalarının sizi takip edebilmesine yarıyor. Ya da sizin hakkınızda casusluk yapacak birilerinin. Bu hizmetler genellikle 3cü taraf olan firmaların (buna Google da dahil) sizi izlemek için kullandığı cookielere dayanır. Ama şimdi bunun Kaspersky içindeki açık sayesinde başkaları tarafından da takip edilebileceği anlaşılıyor.

Internet güvenliği çözümlerinin çoğu, web sayfalarını kötü amaçlı içerikler için izlemek üzere aynı şekilde çalıştığından, hiç şaşırtıcı değil. Kaspersky Internet güvenlik çözümü, uzaktan barındırılan bir JavaScript dosyasını doğrudan ziyaret ettiğiniz her web sayfasının HTML koduna (gizli moddayken bile – tüm web tarayıcıları için) sayfanın şüpheli listesine ait olup olmadığını kontrol etmek amacıyla enjekte eder.

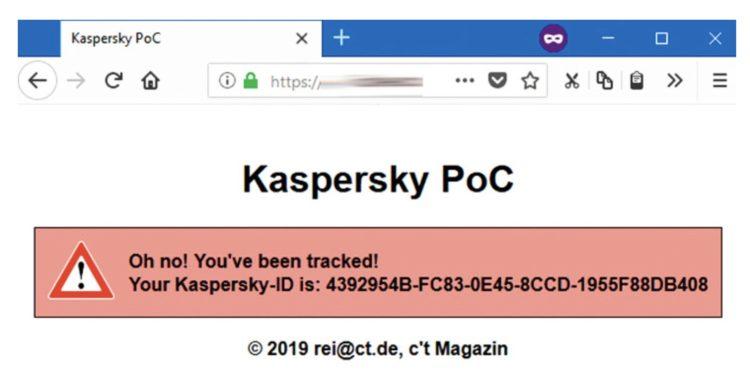

Ancak Eikenberg’in araştırması, bu JavaScript dosyasının URL’sinin, her Kaspersky kullanıcısı için farklı bir tanımlama kullandığını gösterdi. Kaspersky antivirüs’ün bu tanımlaması yani, UUID (Evrensel Olarak Benzersiz Tanımlayıcı) hem web sitelerinde, diğer üçüncü taraf reklam ve analitik hizmetlerinde kolayca tanımlanabiliyor. Bu nedenle de kullanıcıların mahremiyeti riske giriyor.

Eikenberg bu tanımlama konusunda şunu söylüyor;

“Bu kötü bir fikir çünkü web sitesi alanı bağlamında çalışan diğer komut dosyaları HTML koduna her zaman ulaşabiliyor. Buradan da Kaspersky ID’ye erişebilir. Bu, herhangi bir web sitesinin kullanıcının Kaspersky ID’sini kolayca okuyabileceği anlamına gelir. İstenirse de kötüye kullanılabilir. Kontrol ettim, hep aynı ID veriliyor ve günlerce değişmediğini tespit ettim. Dolayısıyla, kimliğin belirli bir bilgisayara kalıcı olarak atanabileceği görülüyor.

Eikenberg bulgularını Kaspersky’ye bildirdiğini ve JavaScript URL’sinde UUID kullanmak yerine tüm kullanıcılar için sabit bir değer (FD126C42-EBFA-4E12-B309-BB3FDD723AC1) atamaya başladıklarını söyledi.

Kaspersky konuyla ilgili bir açıklama yayınladı [2]. Ayrıca Kaspersky Antivirus, Internet Security, Total Security, Free Antivirus ve Small Office Security ürünlerinin güncellenmiş sürümleri, etkilenen kullanıcılara dağıtıldı.

Bununla birlikte, araştırmacılar Kaspersky URL Advisor’ın hala web sitelerinin ve üçüncü taraf hizmetlerine bir ziyaretçinin sisteminde yüklü bir Kaspersky yazılımı olup olmadığını gösterebildiğini söylüyor. Eikenberg riski şöyle anlatıyor,

“Saldırgan, bu bilgileri, koruma yazılımına göre uyarlanmış bir zararlı kodu yeniden dağıtmak veya uygun bir aldatmaca sayfasına yeniden yönlendirmek için kullanabilir: “Kaspersky lisansınızın süresi doldu. Aboneliği yenilemek için lütfen kredi kartı numaranızı girin” gibi bir sayfaya.” dedi.

Bu izlemeyi tamamen devre dışı bırakmak isteyen kullanıcılar, URL Advisor içinden Ayarlar → Daha Fazlası → ağ içinden trafik işlem kutusuna “tik” atarak kurtulabilir.

[1] Kasper-Spy: Kaspersky-Virenschutz gefährdet Privatsphäre der Nutzer