Microsoft, 8 kasımda CVE-2023-47246 altında takip edilen bir açığı duyurdu ve SysAid’in zaten bir yama yayınladığını ekledi. SysAid CTO’su Sasha Shapirov, aynı gün yayınlanan bir blog yazısında, şirketin güvenlik açığından 2 Kasım’da haberdar edildiğini ve bunun da acil bir soruşturma ve düzeltme çabasını tetiklediğini açıkladı.

Bilgisayar korsanlarının fidye yazılımını düşürmek için sıfır gün kusurunu kötüye kullandığı tespit edildiğinden SysAid, müşterilerini en son yamayı dağıtmaya ve sunucularına giren ve çıkan trafiğe çok dikkat etmeye çağırdı .

Daha ayrıntılı araştırmalar, güvenlik açığının SysAid şirket içi yazılımındaki sıfır gün kusuru olduğunu belirledi. Kusur, CVE-2023-47246 olarak izleniyor ve uzaktan kod yürütülmesine izin veren bir yol geçiş güvenlik açığı olarak tanımlanıyor.

Microsoft’un Tehdit İstihbarat Ekibi, Lace Tempest’in (AKA DEV-0959) bu kusuru kötüye kullanan, görünüşe göre Cl0p fidye yazılımı şifreleyicisini devre dışı bırakan grup olduğunu belirledi. Bu, WebShell ve diğer yükleri barındıran bir WAR arşivinin SysAid Tomcat web hizmetinin web köküne yüklenmesiyle başlayan çok aşamalı bir saldırıdır. İyi bir önlem olarak, fidye yazılımı ve bir Kobalt Saldırısı işaretçisiyle sona eriyor.

SysAid, uç noktalarını güvende tutmak için tüm kullanıcıların şirket içi yazılımlarını yol geçiş kusurunu düzelten ve fidye yazılımının yüklenmesini önleyen 23.3.36 sürümüne güncellemelerini tavsiye ediyor. Ayrıca kullanıcılar, daha fazla uzlaşma göstergesi aramak için ağlarında “kapsamlı bir uzlaşma değerlendirmesi yapmalıdır”.

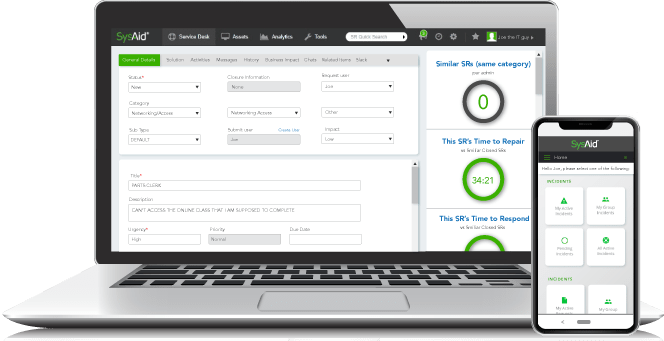

SysAid, işletmelerin kuruluşlarındaki farklı BT hizmetlerini yönetmelerine yardımcı olan kapsamlı bir BT hizmet yönetimi (ITSM) ürün paketi. Cl0p ise, muhtemelen Rusya merkezli bir fidye yazılımı tehdit aktörü. Geçen yaz MOVEit tarafından yönetilen dosya aktarım hizmetine başarıyla sızıp binlerce şirkete ve milyonlarca kişiye ait hassas verileri ele geçirmesiyle dünya çapında üne kavuştu.

Kaynak :

Kaynak :